Фішинг давно став основним інструментом кіберзлочинців — дешевим і ефективним методом, що базується на простій істині: людина може бути обманута. Однак із розвитком технологій змінюються й інструменти зловмисників. З появою генеративного штучного інтелекту (ШІ) ми спостерігаємо не просто еволюцію фішингу, а повну трансформацію ландшафту загроз.

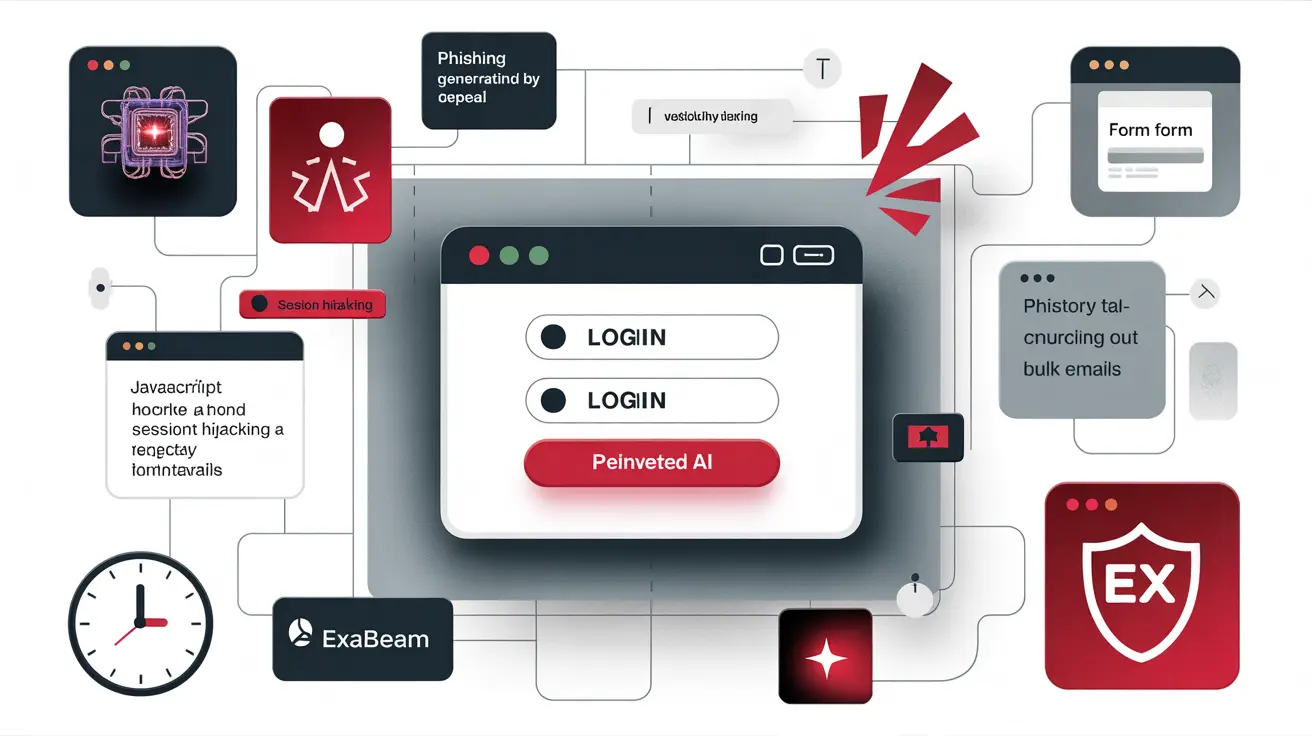

Клонування сайтів стало простішим

Раніше створення достовірної копії сайту вимагало технічних навичок: копіювання зображень, аналіз стилів, налаштування макетів, налагодження JavaScript. Це було можливо, але займало багато часу.

Сьогодні інструменти на кшталт same.new автоматизують цей процес за лічені секунди. Платформа відтворює макет, кольорову палітру, шрифти, зображення, посилання — навіть клієнтський код. Результат — майже ідентична копія оригінального сайту, яку важко відрізнити навіть при ретельному аналізі.

Впровадження шкідливого коду: просто як ніколи

Після створення клону сайту зловмиснику потрібно мінімум зусиль, щоб зробити його шкідливим. Генеративний ШІ може:

- Створити фальшиві форми входу для викрадення облікових даних

- Вбудувати шкідливе ПЗ або експлойти в завантажувані ресурси

- Генерувати переконливі повідомлення про помилки, що спрямовують користувача на фальшиві “служби підтримки”

- Вставити JavaScript для викрадення токенів сесій, кукі або даних для обходу багатофакторної автентифікації

Ці модифікації не потребують глибоких знань програмування — достатньо описати бажане, і ШІ напише код самостійно.

Соціальна інженерія на новому рівні

Фішинг — це не лише технологія, а й психологія. Раніше для створення переконливих листів потрібні були навички письма та розуміння поведінки людей. Тепер генеративний ШІ бере це на себе.

Потрібен фішинговий лист ідеальною англійською, французькою чи фарсі? Готово. Хочете, щоб він імітував стиль вашого генерального директора? Без проблем. Потрібна персоналізація з використанням імен, відділів чи внутрішніх проєктів з LinkedIn або витоків даних? ШІ зробить це з надзвичайною точністю.

Завдяки автоматизації це можна робити в масштабі — сотні або тисячі унікальних листів, кожен адаптований до конкретного одержувача, без явних ознак фішингу.

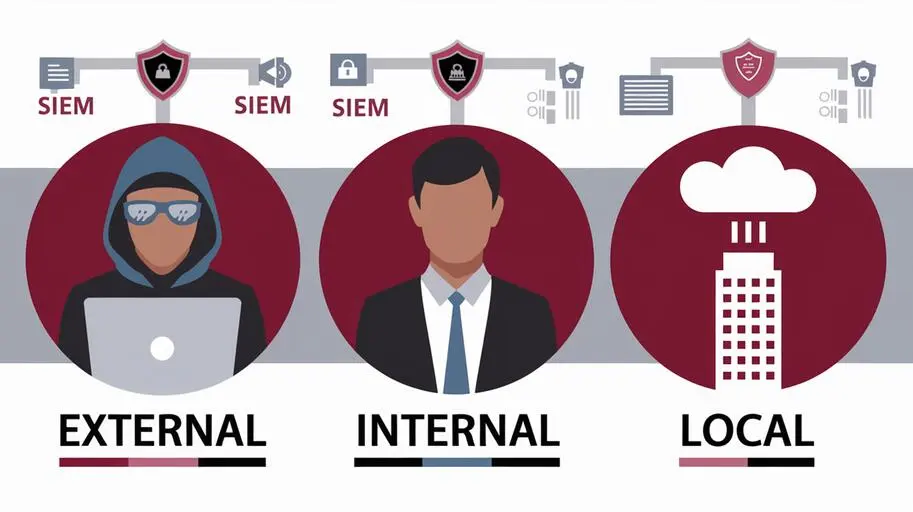

Цілі: від банків до енергомереж

Хоча більшість фішингових атак спрямовані на окремих осіб — зокрема, для викрадення банківських облікових даних або облікових записів Microsoft 365 — зловмисники дедалі частіше націлюються на інфраструктуру, критичні системи та промислові контролери.

Уявіть собі інтерфейс HMI (людино-машинний інтерфейс), що контролює подачу води або електроенергії в невеликого постачальника послуг. Якщо цей веб-інтерфейс можна клонувати (а це часто можливо), зловмисник може перехопити легітимну спробу входу та отримати доступ до реальних систем.

Реальна загроза: швидкість, масштаб і складність

Найбільша небезпека полягає не в окремих можливостях, а в їх поєднанні:

- Швидкість: те, що раніше займало дні чи тижні, тепер виконується за хвилини

- Масштаб: один зловмисник може запускати тисячі унікальних кампаній одночасно

- Складність: ШІ заповнює прогалини — граматика, код, дизайн, навіть голос

Фішинг більше не є справою аматорів. Це професійний рівень — і саме ШІ пише нові правила гри.

Що далі?

Усвідомлення — це перший крок. Нам слід перестати сприймати фішинг як «просто ще одну аферу з електронною поштою» і почати розглядати його як високорівневу загрозу, підсилену штучним інтелектом. Інструменти безпеки мають еволюціонувати. Як і наше мислення. Фішинг — це вже не просто проблема поштової скриньки — це системна загроза, що поєднує в собі технічну мімікрію, соціальну інженерію та стрімке розгортання.

Рішення нового покоління мають забезпечувати не лише фільтрацію підозрілих листів, але й поведінковий аналіз, контекстне виявлення та автоматизоване реагування. Виявлення фальшивих сайтів, аналіз аномальної активності користувачів, моніторинг дій у системі — усе це повинно стати елементами багаторівневого захисту. Компанії, що покладаються на застарілі методи, стають легкою ціллю. Лише адаптивна, поведінкова кібероборона здатна протистояти фішингу, підсиленому генеративним ШІ.

Де купити Exabeam?

Компанія NWU є офіційним дистриб’ютором рішень Exabeam в Україні, на Південному Кавказі та в Центральній Азії. Ми пропонуємо професійні консультації, впровадження, технічну підтримку та інтеграцію Exabeam у вашу мережеву інфраструктуру. Звертайтесь до NWU, щоб замовити сучасні рішення для виявлення загроз і побудови ефективного SOC на базі поведінкової аналітики.