Сучасні організації стикаються з безпрецедентним зростанням кіберзагроз, і швидкість реагування на них напряму впливає на мінімізацію збитків. Затримки у виявленні та нейтралізації атак призводять до фінансових втрат, репутаційних ризиків і витоків конфіденційних даних. Vectra AI дозволяє компаніям радикально скоротити час реагування на загрози завдяки комплексному підходу, що включає Vectra Detect, Vectra Recall та Attack Signal Intelligence. Нижче ми розглянемо, як ці компоненти в сукупності забезпечують високу швидкість та ефективність у боротьбі з кіберзлочинністю.

Як Vectra AI допомагає скоротити час реагування на кіберзагрози

Сучасний ландшафт кіберзагроз характеризується високою швидкістю та складністю атак. Чим швидше організація реагує на інцидент, тим менше збитків він завдасть. Затримки в реагуванні можуть призвести до серйозних наслідків, включаючи фінансові втрати, репутаційну шкоду та витік конфіденційних даних. Vectra AI пропонує комплексне рішення, яке дозволяє організаціям значно скоротити час реагування на кіберзагрози, використовуючи Vectra Detect, Vectra Recall та Attack Signal Intelligence.

Vectra Detect: Автоматичне виявлення пріоритетних загроз

Vectra Detect – це ключовий компонент платформи Vectra AI, що забезпечує автоматичне виявлення та пріоритизацію кіберзагроз. В основі його роботи лежить принцип поведінкового аналізу, який дозволяє виявляти аномальну активність в мережі, що вказує на можливу атаку. Замість того, щоб покладатися на традиційні сигнатурні методи виявлення, які часто не здатні виявити нові та складні загрози, Vectra Detect використовує ШІ в кібербезпеці та машинне навчання для аналізу даних мережевого трафіку, логів безпеки та активності користувачів. Це дозволяє виявляти навіть найскладніші та замасковані атаки. Детальніше про Vectra Detect можна дізнатися на сторінці продукту.

Принцип роботи поведінкового аналізу

Поведінковий аналіз, який використовується в Vectra Detect, заснований на створенні базових профілів нормальної поведінки для кожного користувача, пристрою та програми в мережі. Система постійно відстежує відхилення від цих профілів, виявляючи підозрілу активність, яка може вказувати на атаку. Наприклад, якщо користувач, який зазвичай працює з певними файлами та програмами, раптово починає звертатися до інших ресурсів або проявляє активність в неробочий час, це може бути ознакою компрометації облікового запису або іншого інциденту.

Автоматична пріоритизація загроз

Однією з ключових переваг Vectra Detect є автоматична пріоритизація загроз. Система оцінює серйозність кожного інциденту на основі багатьох факторів, включаючи тип загрози, потенційний вплив на бізнес та ймовірність успішної атаки. Це дозволяє аналітикам SOC зосередити свою увагу на найважливіших та найнебезпечніших подіях, не витрачаючи час на розслідування хибних спрацювань та незначних інцидентів. Цей процес включає в себе ранжування загроз на основі їх потенційного впливу та ймовірності успіху. Наприклад, спроба латерального переміщення з привілейованого облікового запису буде оцінена як більш критична, ніж спроба сканування портів з пристрою користувача.

Деталізація виявлення загроз

Vectra Detect здатний виявляти широкий спектр кіберзагроз, включаючи:

- Латеральне переміщення: Виявлення спроб зловмисників переміщатися по мережі в пошуках цінних ресурсів.

- Крадіжка облікових даних: Виявлення атак, спрямованих на отримання несанкціонованого доступу до облікових записів користувачів.

- Командні центри: Виявлення зв’язку з шкідливими серверами управління та контролю.

- Шкідливе ПЗ: Ідентифікація заражених пристроїв та процесів.

- Атаки на основі вразливостей: Виявлення експлуатації відомих вразливостей у програмному забезпеченні.

- Інсайдерські загрози: Виявлення зловмисних дій з боку співробітників.

Приклади технічних характеристик та алгоритмів

Vectra Detect використовує передові технології для виявлення загроз. Детальні технічні деталі можна знайти в технічній документації Vectra AI. Система аналізує мережевий трафік, логи безпеки та активність користувачів, застосовуючи різні алгоритми машинного навчання, включаючи:

- Аналіз аномальної поведінки: Виявлення відхилень від нормальної поведінки на основі статистичних моделей та алгоритмів машинного навчання.

- Аналіз мережевого трафіку: Ідентифікація підозрілих патернів в мережевому трафіку, таких як незвичайні протоколи, порти та напрямки трафіку.

- Аналіз логов безпеки: Кореляція та аналіз логів з різних джерел для виявлення ознак компрометації.

- Аналіз поведінки користувачів: Відстеження активності користувачів та виявлення відхилень від їх звичайної поведінки, таких як зміна програм, файлів та веб-сайтів, до яких вони звертаються.

- Виявлення аномалій на основі глибокого навчання: Використання нейронних мереж для виявлення складних аномалій, які не можуть бути виявлені за допомогою традиційних методів.

Для прикладу, аналіз мережевого трафіку може включати в себе моніторинг DNS-запитів на предмет зв’язку з відомими шкідливими доменами або виявлення незвично великих обсягів даних, що передаються на зовнішні сервери. Аналіз логів безпеки може виявити множинні невдалі спроби входу в систему, що може вказувати на брутфорс-атаку.

Vectra Recall: Прискорений пошук та аналіз даних для розслідування

Vectra Recall – це потужний інструмент для прискореного пошуку та аналізу даних, необхідних для розслідування інцидентів. Додаткова інформація доступна на сторінці продукту Vectra Recall. Він дозволяє аналітикам SOC швидко знаходити релевантні дані та отримувати повну картину того, що відбувається, що значно скорочує час, необхідний для розслідування та реагування на загрози.

Можливості глибокого пошуку даних

Vectra Recall забезпечує можливість глибокого пошуку даних за різними параметрами, включаючи:

- Ключові слова: Пошук за певними термінами та фразами в логах та мережевому трафіку.

- IP-адреси: Пошук за IP-адресами, пов’язаними з підозрюваними пристроями та серверами.

- Імена користувачів: Пошук за іменами користувачів, замішаних в інциденті.

- Тимчасові рамки: Обмеження пошуку певним періодом часу.

- Типи подій: Фільтрація даних за типами подій, такими як спроби входу в систему, передача файлів та мережева активність.

Система використовує потужні індекси та алгоритми пошуку, що дозволяють швидко знаходити релевантні дані навіть у великих обсягах інформації. Наприклад, аналітик може використовувати Vectra Recall для пошуку всіх взаємодій певного користувача з певним сервером протягом певного періоду часу, щоб виявити ознаки несанкціонованого доступу або передачі даних.

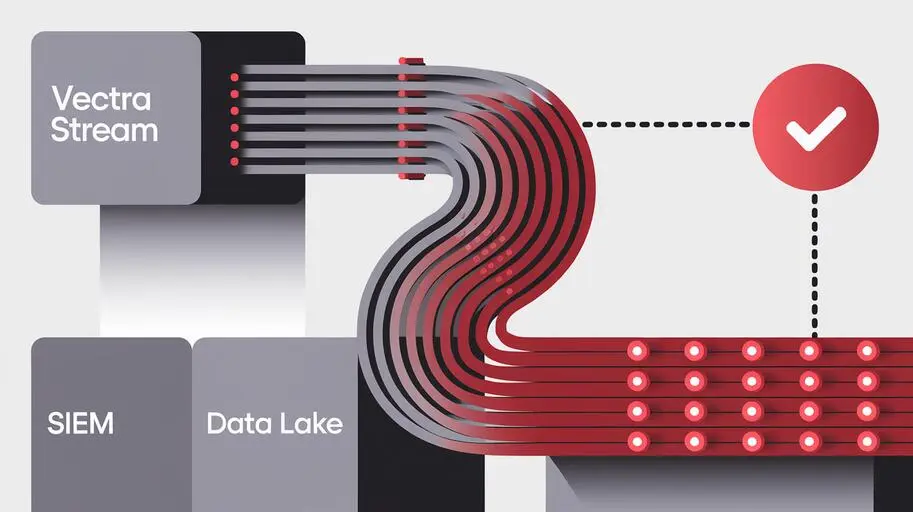

Інтеграція з іншими інструментами безпеки

Vectra Recall легко інтегрується з іншими інструментами безпеки, такими як SIEM (Security Information and Event Management), EDR (Endpoint Detection and Response) та іншими рішеннями, забезпечуючи централізований аналіз даних. Це дозволяє аналітикам отримувати повну картину загроз та координувати свої дії між різними системами. Інтеграція з SIEM дозволяє передавати дані про інциденти, виявлені Vectra AI, в централізовану систему управління подіями безпеки, забезпечуючи єдину точку огляду для всіх подій безпеки. Інтеграція з EDR дозволяє отримувати додаткову інформацію про активність на кінцевих точках, що може допомогти в розслідуванні інцидентів.

Можливості візуалізації даних

Vectra Recall надає широкі можливості візуалізації даних, дозволяючи аналітикам краще розуміти хід атаки та виявляти закономірності. Система може створювати графіки, діаграми та інші візуальні представлення даних, які полегшують виявлення зв’язків між різними подіями та учасниками інциденту. Наприклад, аналітик може використовувати Vectra Recall для візуалізації мережевого трафіку між двома пристроями, щоб побачити, які протоколи та порти використовувалися, і виявити підозрілу активність.

Приклади пошуку та аналізу даних в реальних ситуаціях

Розглянемо кілька прикладів використання Vectra Recall в реальних ситуаціях:

- Розслідування витоку даних: Аналітик може використовувати Vectra Recall для пошуку всіх взаємодій певного користувача з зовнішніми серверами, щоб виявити ознаки несанкціонованої передачі даних.

- Виявлення шкідливого ПЗ: Аналітик може використовувати Vectra Recall для пошуку всіх пристроїв, що взаємодіють з певним шкідливим доменом або IP-адресою, щоб виявити заражені системи.

- Розслідування атак на основі вразливостей: Аналітик може використовувати Vectra Recall для пошуку всіх спроб експлуатації певної вразливості у програмному забезпеченні, щоб виявити скомпрометовані системи.

Технічні деталі індексації та зберігання даних

Vectra Recall використовує передові технології індексації та зберігання даних, щоб забезпечити швидкий доступ до великих обсягів інформації. Система використовує розподілену архітектуру, що дозволяє масштабувати систему зберігання даних відповідно до потреб організації. Дані індексуються та зберігаються в оптимізованому форматі, що дозволяє швидко виконувати пошукові запити навіть по великим наборам даних. Система також підтримує стиснення даних, що дозволяє знизити витрати на зберігання.

Attack Signal Intelligence: Контекстна інформація для прийняття обґрунтованих рішень

Attack Signal Intelligence – це служба збагачення даних про загрози, яка надає аналітикам додаткову контекстну інформацію про атаки, допомагаючи їм приймати більш обґрунтовані рішення про реагування. Детальніше про Attack Signal Intelligence можна прочитати на сторінці продукту Vectra AI. Цей компонент Vectra AI дозволяє аналітикам швидко зрозуміти суть загрози, оцінити її потенційний вплив та визначити найбільш ефективні заходи реагування. Attack Signal Intelligence використовує різні джерела даних про загрози, включаючи:

- Тактики MITRE ATT&CK: Зіставлення атак з тактиками, техніками та процедурами (TTPs), описаними у фреймворку MITRE ATT&CK.

- Репутація IP-адрес: Інформація про репутацію IP-адрес, пов’язаних з атаками, включаючи відомості про те, чи використовувалися вони раніше в шкідливих кампаніях.

- Інформація про відомі вразливості: Відомості про вразливості, які використовуються в атаках, включаючи їх опис, ступінь серйозності та доступні патчі.

- Географічне розташування: Інформація про географічне розташування IP-адрес, пов’язаних з атаками.

Роль Attack Signal Intelligence в прийнятті рішень про реагування

Інформація, що надається Attack Signal Intelligence, відіграє ключову роль в прийнятті рішень про реагування на інциденти. Аналітики можуть використовувати цю інформацію для:

- Визначення пріоритету реагування: Оцінка серйозності загрози та визначення пріоритету реагування на основі потенційного впливу на бізнес.

- Вибору найбільш ефективних заходів реагування: Визначення найбільш ефективних заходів реагування на основі типу атаки, використовуваних тактик та технік, та доступної інформації про вразливості.

- Автоматизації реагування: Автоматизація певних заходів реагування на основі інформації, отриманої від Attack Signal Intelligence.

Приклади використання Attack Signal Intelligence

Розглянемо кілька прикладів використання Attack Signal Intelligence в реальних ситуаціях:

- Виявлення експлуатації вразливості: Attack Signal Intelligence може надати інформацію про відомі вразливості, які використовуються в атаці, що дозволяє аналітикам швидко визначити пріоритет реагування та застосувати необхідні патчі.

- Виявлення зв’язку з відомою шкідливою кампанією: Attack Signal Intelligence може виявити зв’язок між атакою та відомою шкідливою кампанією, що дозволяє аналітикам отримати додаткову інформацію про зловмисників та їх цілі.

- Визначення географічного джерела атаки: Attack Signal Intelligence може надати інформацію про географічне розташування IP-адрес, пов’язаних з атакою, що може допомогти у визначенні джерела загрози та прийнятті заходів щодо її запобігання.

Інтеграція Vectra Detect, Recall та Attack Signal Intelligence

Реальна сила платформи Vectra AI проявляється в інтеграції Vectra Detect, Vectra Recall та Attack Signal Intelligence. Ці три компоненти працюють разом, забезпечуючи комплексний захист від кіберзагроз та скорочення часу реагування.

Сквозний сценарій реагування на інцидент

Розглянемо приклад сквозного сценарію реагування на інцидент:

- Виявлення загрози: Vectra Detect виявляє підозрілу активність на пристрої користувача, що вказує на можливе зараження шкідливим ПЗ.

- Аналіз та розслідування: Аналітик SOC використовує Vectra Recall для пошуку всіх взаємодій пристрою з іншими системами в мережі та зовнішніми серверами, щоб визначити ступінь поширення шкідливого ПЗ.

- Збагачення даних: Attack Signal Intelligence надає додаткову інформацію про шкідливе ПЗ, включаючи його тип, функціональність та відомі вразливості, які він використовує.

- Реагування на інцидент: На основі отриманої інформації аналітик приймає рішення про ізоляцію зараженого пристрою, видалення шкідливого ПЗ та застосування необхідних патчів для запобігання подальшому поширенню загрози.

Переваги синергії між компонентами

Синергія між компонентами Vectra AI забезпечує наступні переваги:

- Більш швидке виявлення: Vectra Detect автоматично виявляє пріоритетні загрози, дозволяючи аналітикам швидше реагувати на інциденти.

- Більш глибоке розслідування: Vectra Recall забезпечує швидкий доступ до релевантних даних, необхідних для розслідування інцидентів.

- Більш ефективне реагування: Attack Signal Intelligence надає додаткову контекстну інформацію про атаки, допомагаючи аналітикам приймати більш обґрунтовані рішення про те, як реагувати на інциденти.

В результаті, організація може значно скоротити час реагування на кіберзагрози, мінімізувати збитки та підвищити свою загальну кібербезпеку.

Висновок

Vectra AI являє собою комплексне рішення, призначене для значного скорочення часу реагування на кіберзагрози. За рахунок синергії Vectra Detect, що відповідає за автоматичне виявлення аномалій, Vectra Recall, що пропонує глибокий аналіз даних для розслідувань, і Attack Signal Intelligence, що забезпечує контекстну інформацію для прийняття обґрунтованих рішень, платформа пропонує всебічний захист. Швидке реагування критично важливе для захисту бізнесу від фінансових втрат, репутаційної шкоди та витоків даних. Щоб дізнатися більше про те, як Vectra AI може захистити вашу організацію, відвідайте офіційний сайт Vectra AI та запросіть демо-версію сьогодні.

Часті запитання про скорочення часу реагування на кіберзагрози за допомогою Vectra AI

Що таке Vectra AI і як вона допомагає в кібербезпеці?

Vectra AI - це комплексне рішення для кібербезпеки, яке використовує поведінковий аналіз, машинне навчання та збагачення даних про загрози для автоматичного виявлення, пріоритизації та розслідування кіберзагроз. Вона допомагає організаціям значно скоротити час реагування на інциденти.

Які основні компоненти входять до складу платформи Vectra AI?

Платформа Vectra AI включає в себе три основні компоненти: Vectra Detect (автоматичне виявлення загроз), Vectra Recall (прискорений пошук та аналіз даних для розслідування) та Attack Signal Intelligence (контекстна інформація для прийняття обґрунтованих рішень).

Як Vectra Detect виявляє кіберзагрози?

Vectra Detect використовує поведінковий аналіз та машинне навчання для виявлення аномальної активності в мережі, що вказує на можливі атаки. Система створює базові профілі нормальної поведінки для кожного користувача, пристрою та програми, а потім відстежує відхилення від цих профілів.

Що таке Vectra Recall і як він допомагає в розслідуванні інцидентів?

Vectra Recall - це інструмент для глибокого пошуку та аналізу даних, необхідних для розслідування інцидентів. Він дозволяє аналітикам швидко знаходити релевантні дані за різними параметрами (ключові слова, IP-адреси, імена користувачів, часові рамки, типи подій) та отримувати повну картину того, що відбувається.

Яку роль відіграє Attack Signal Intelligence в процесі реагування на кіберзагрози?

Attack Signal Intelligence надає аналітикам додаткову контекстну інформацію про атаки, включаючи тактики MITRE ATT&CK, репутацію IP-адрес, інформацію про відомі вразливості та географічне розташування. Це допомагає їм приймати більш обґрунтовані рішення щодо реагування та визначати пріоритет заходів.

Як компоненти Vectra AI інтегруються один з одним?

Vectra Detect, Vectra Recall та Attack Signal Intelligence працюють разом, забезпечуючи комплексний захист від кіберзагроз. Vectra Detect виявляє загрози, Vectra Recall надає дані для розслідування, а Attack Signal Intelligence збагачує ці дані контекстною інформацією. Така інтеграція дозволяє швидше виявляти, розслідувати та реагувати на інциденти.

Які переваги дає використання Vectra AI для організації?

Використання Vectra AI дозволяє організаціям значно скоротити час реагування на кіберзагрози, мінімізувати збитки від атак, підвищити ефективність роботи SOC, автоматизувати процеси виявлення та розслідування інцидентів та покращити загальну кібербезпеку.

Де можна отримати додаткову інформацію про Vectra AI та запросити демо-версію?

Додаткову інформацію про Vectra AI можна знайти на офіційному сайті Vectra AI. Там же можна запросити демо-версію продукту.