У сучасному динамічному ландшафті кібербезпеки, де гібридні загрози та комплексні атаки стають все більш поширеними, традиційні підходи до захисту часто виявляються недостатніми. Компанія Vectra AI, визнаний лідер у галузі виявлення та реагування на загрози в гібридному хмарному середовищі за допомогою штучного інтелекту, зробила значний крок уперед, представивши нову ключову функціональність – Vectra Match.

Vectra Match інтегрує та передає контекст сигнатур систем виявлення вторгнень (IDS) безпосередньо в платформу Vectra Network Detection and Response (NDR). Це дозволяє фахівцям з безпеки значно прискорити перехід до інтелектуального виявлення загроз та ефективного реагування на них за допомогою штучного інтелекту, не відмовляючись при цьому від цінних інвестицій, вже зроблених у сигнатурні механізми захисту. Це створює потужний синергетичний ефект, поєднуючи перевірені методи з передовими технологіями ШІ.

Інтеграція сигнатур та ШІ: Основа Vectra Match

Як зазначив Кевін Кеннеді, старший віцепрезидент із продуктів компанії Vectra: “В міру того, як підприємства трансформуються, охоплюючи цифрову ідентифікацію, ланцюжки постачання та складні екосистеми, команди GRC (управління, ризики та відповідність) та SOC (центр операційної безпеки) змушені адаптуватися. Щоб ефективно протистояти існуючим, розвиваються та виникаючим кіберзагрозам, потрібна повна видимість, глибокий контекст і точний контроль як для відомих, так і для невідомих загроз. Завдання багатьох організацій із забезпечення безпеки полягає в тому, щоб досягти цього без додаткових складнощів та непомірних витрат. Vectra NDR тепер дозволяє командам безпеки об’єднувати сигнатури для відомих загроз та виявлення невідомих загроз на основі поведінки за допомогою штучного інтелекту в одному уніфікованому рішенні.”

Ця цитата підкреслює фундаментальну зміну в підходах до кібербезпеки: замість розрізнених інструментів, що працюють окремо, потрібне комплексне рішення, здатне об’єднати різні методи виявлення для максимальної ефективності.

Переваги Vectra Match для GRC та SOC

З появою Vectra Match, платформа Vectra NDR ефективно вирішує ключові сценарії використання для команд GRC та SOC, забезпечуючи значно вищу ефективність у таких сферах:

- Кореляція та перевірка точності сигналів загроз: Завдяки інтеграції контексту сигнатур, Vectra Match дозволяє NDR-системі агрегувати та корелювати дані з різних джерел. Це не тільки зменшує кількість хибних спрацьовувань, які є головним болем для аналітиків, але й значно підвищує точність виявлення реальних атак. Синергія сигнатурного аналізу та поведінкового виявлення на основі ШІ забезпечує більш повну та достовірну картину подій.

- Відповідність для виявлення мережевих CVE з компенсаційними елементами управління: Забезпечення відповідності нормативним вимогам є критично важливим для будь-якої організації. Vectra Match дозволяє виявляти мережеві вразливості (CVEs) і надавати необхідні компенсаційні заходи контролю, що допомагає організаціям не тільки дотримуватися стандартів безпеки (наприклад, NIST, ISO 27001), але й активно реагувати на відомі загрози, навіть якщо патчі ще не були застосовані. Це має особливе значення, коли виявляються критичні вразливості, як, наприклад, сумнозвісний Log4J.

- Оптимізація процесів пошуку загроз, розслідування та реагування на інциденти: Завдяки покращеному контексту та автоматизації, що надається інтеграцією Vectra Match в NDR, команди SOC можуть значно скоротити час, необхідний для аналізу та усунення загроз. Згідно зі звітом IBM “Cost of a Data Breach Report 2023”, середній час виявлення порушення становив 204 дні, а середній час локалізації — 73 дні. Рішення, подібні до Vectra Match, покликані суттєво скоротити ці показники, перетворюючи пасивне реагування на активне та проактивне.

Тенденції ринку NDR та роль Vectra AI

Згідно з останніми дослідженнями Gartner®, ринок Network Detection and Response (NDR) демонструє чітку тенденцію до розширення функціоналу. Багато пропозицій NDR тепер включають можливості для фіксації нових категорій подій та аналізу додаткових моделей трафіку. Це охоплює нові методи виявлення, такі як підтримка традиційних сигнатур, моніторинг продуктивності, розширений аналіз загроз та навіть механізми виявлення шкідливих програм. Цей рух до більш багатофункціонального виявлення ідеально відповідає сценаріям конвергенції операцій мережі та безпеки, а також потребам підприємств середнього розміру (згідно з Gartner Market Guide for Network Detection and Response, 2024).

Ці тенденції підтверджують стратегічну цінність Vectra Match, яка дозволяє організаціям максимально використовувати свої існуючі інвестиції в сигнатури, одночасно впроваджуючи передові можливості виявлення на основі ШІ. Такий гібридний підхід є особливо важливим в умовах, коли поверхня атаки продовжує експоненціально зростати, ускладнюючи завдання захисту.

Експертні думки про важливість Vectra Match

Провідні експерти галузі підтверджують критичну важливість інтегрованого підходу, який пропонує Vectra Match.

Рональд Хейл, керівник відділу консультування з глобальних ризиків у сфері енергетики та природних ресурсів та партнер KPMG у Нідерландах, підкреслює: “Поверхня атак, яку мають у своєму розпорядженні кіберзловмисники, продовжує експоненціально зростати, створюючи невідомі загрози на додаток до десятків тисяч відомих існуючих вразливостей. Зловмисники просто мають експоненціально більше способів проникнути в організацію та викрасти дані — і роблять це з набагато більшою частотою, швидкістю та ефектом. Не відставати від зловмисників, які використовують відомі вразливості та невідомі загрози, є величезним викликом для кожного спеціаліста з безпеки, ризиків і відповідності. Сьогодні кіберстійкість і відповідність вимагає повної видимості та контексту як для відомих, так і для невідомих методів зловмисників. Без цього нейтралізація та стримування їх впливу стає справою контролю за репутацією бренду та довірою клієнтів. Можливості Vectra Match дозволяють нам поєднувати обидва світи, маючи безперервне виявлення «рухів» у режимі реального часу на основі штучного інтелекту, а також маючи можливість перевіряти певні індикатори Suricata — часто необхідні під час реагування на інцидент або підтвердження відповідності (наприклад, Log4J). Консолідація виявлення на основі штучного інтелекту та сигнатур дозволяє оптимізувати процес, тому що в нашому випадку менше означає краще.”

Бретт Фернікола, старший директор з операцій безпеки в Anywhere.re, також наголошує на цінності поєднання методів: “Коли справа доходить до тіньових ІТ-структур, ми знаємо, що люди з правами адміністратора «створюють коробки поза мережею». Наша команда SOC не може захистити те, що ми не бачимо, що робить ці невідомі системи основними цілями для зловмисників. Без сумніву, виявлення на основі поведінки за допомогою штучного інтелекту відмінно підходить для виявлення зловмисників, які використовують нові методи ухилення, але коли справа доходить до зловмисників, які використовують CVE для компрометації невідомих систем, без оновлення патчів безпеки, нам необхідне виявлення на основі сигнатур. Поєднання виявлення на основі сигнатур з виявленням на основі поведінки дає нашій команді SOC видимість як відомих-невідомих, так і невідомих-невідомих загроз. Це найкраще з обох світів.”

Ці свідчення від реальних фахівців з кібербезпеки підкреслюють, що гібридний підхід, який поєднує можливості ШІ та сигнатур, є не просто теоретичною перевагою, а практичною необхідністю для ефективного захисту в умовах сучасних загроз.

Vectra NDR з Vectra Match: Всеохоплююча платформа безпеки

Vectra NDR є ключовим компонентом платформи Vectra AI, що забезпечує комплексний захист від гібридних та мультихмарних атак. Консоль Vectra NDR, розгорнута локально або в хмарі, є єдиним джерелом достовірної інформації (забезпечуючи повну видимість) і першою лінією захисту (контролю) від атак, що проходять через хмарні мережі та мережі центрів обробки даних.

Використовуючи інтелектуальний аналіз сигналів атаки, керований штучним інтелектом, Vectra NDR надає командам GRC та SOC наступні унікальні можливості:

- Виявлення на основі штучного інтелекту, які «мислять як зловмисник»: Ці можливості виходять за рамки простого зіставлення сигнатур та виявлення аномалій. Vectra AI розуміє поведінку зловмисника та зосереджується на TTP (тактиках, техніках і процедурах) у всьому ланцюжку кіберзагроз після компрометації. Це дозволяє скоротити сліпі зони на 90% та виявити у 3 рази більше загроз заздалегідь. Замість того, щоб реагувати на наслідки, Vectra NDR дозволяє проактивно виявляти та нейтралізувати загрози.

- Сортування на основі штучного інтелекту: Ця функція визначає, що є справді шкідливим, використовуючи машинне навчання для аналізу шаблонів виявлення, унікальних для середовища кожного клієнта. Це дозволяє оцінити значущість кожного виявлення, таким чином зменшуючи до 85% “шуму” попереджень та виявляючи лише відповідні справжні позитивні події, які дійсно потребують уваги аналітика. Це значно знижує навантаження на команди SOC і запобігає “втомі від попереджень”.

- Розстановка пріоритетів на основі штучного інтелекту: Ця функція зосереджується на тому, що є терміновим. Вона автоматично співвідносить TTP зловмисника між різними поверхнями атак, оцінюючи кожну сутність за глобально спостережуваними профілями атак. Це дозволяє створити рейтинг терміновості атак, даючи аналітикам можливість зосередитися на найбільш критичних загрозах для організації, які вимагають негайного реагування.

Vectra NDR надає командам безпеки та ризиків нову, значно покращену систему виявлення вторгнень. Озброївшись багатим контекстом як відомих, так і невідомих загроз, команди GRC і SOC не лише покращують ефективність виявлення загроз, але й ефективність програм і процесів пошуку загроз (threat hunting), розслідування та реагування на інциденти. Vectra NDR із Vectra Match доступна для оцінки та придбання вже сьогодні.

Vectra AI – цінний актив компанії NWU для кібербезпеки України

Завдяки компанії NWU, що є офіційним дистриб’ютором Vectra AI в Україні, відтепер на вітчизняному ІТ-ринку стало можливо купити NDR (Network Detection and Response) від світового лідера. Це рішення є невід’ємною частиною SOC-тріади – фундаментальної концепції сучасної кібербезпеки.

Роль NDR у SOC-тріаді: Комплексний захист

SOC-тріада складається з трьох ключових компонентів, що забезпечують всеосяжну кібербезпеку:

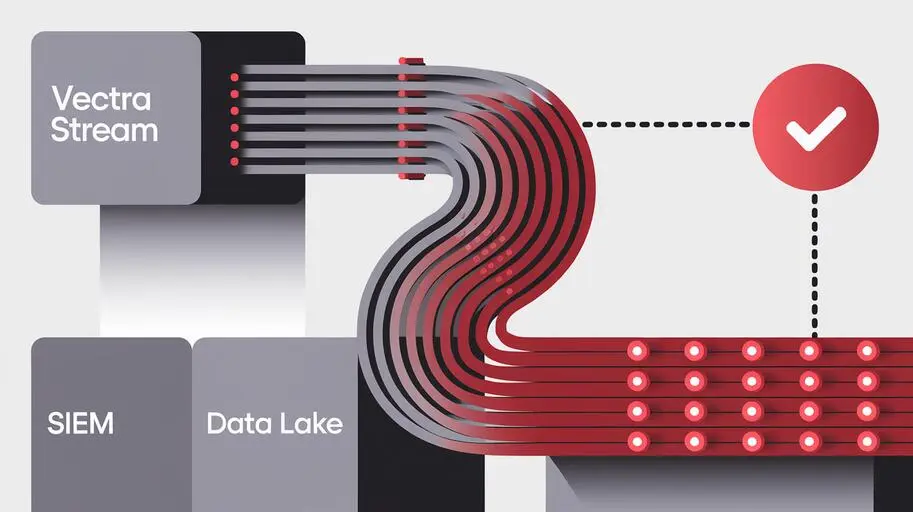

- SIEM (Security Information and Event Management): Це система для збору, агрегації та аналізу логів та подій безпеки з різних джерел в усій ІТ-інфраструктурі. Вона надає централізоване сховище для даних безпеки, допомагаючи командам SOC у виявленні аномалій та кореляції подій. SIEM є основою для моніторингу подій безпеки та забезпечення відповідності регуляторним вимогам.

- EDR (Endpoint Detection and Response): Рішення для моніторингу та захисту кінцевих точок (комп’ютерів, серверів, мобільних пристроїв) від загроз. EDR надає можливості для виявлення підозрілої активності на пристроях та швидкого реагування на інциденти. Наприклад, EDR може виявити спроби встановлення шкідливого програмного забезпечення або аномальну поведінку користувача.

- NDR (Network Detection and Response): Спеціалізується на аналізі мережевого трафіку для виявлення загроз, які могли обійти традиційні засоби захисту, такі як фаєрволи. Це критично важливо для виявлення горизонтального переміщення зловмисників всередині мережі, аномалій у поведінці мережевих пристроїв та протоколів, а також прихованих каналів зв’язку. Vectra AI з її потужними можливостями NDR ідеально вписується в цю роль, забезпечуючи глибокий огляд мережевої активності.

Синергія цих трьох компонентів створює всеосяжну систему кіберзахисту, яка забезпечує повну видимість, глибокий аналіз та швидке реагування на загрози на всіх рівнях інфраструктури. За оцінками Forbes Advisor (2024), інтегровані XDR-платформи, які об’єднують можливості EDR, NDR та SIEM, можуть скоротити середній час реагування на інциденти на 70%, що значно підвищує кіберустойчивість організацій.

Vectra AI є беззаперечним лідером у виявленні кіберзагроз та реагуванні на них для гібридних та мультихмарних середовищ. Платформа Vectra використовує штучний інтелект для швидкого виявлення загроз у загальнодоступній хмарі, додатках, ідентифікації, SaaS та центрах обробки даних. Тільки Vectra оптимізує ШІ для виявлення саме методів зловмисника – TTP (Tactics, Techniques, and Procedures), що лежать в основі всіх атак, – замість спрощеного сповіщення про “інше”. Отриманий в результаті високоточний сигнал про загрозу та чіткий контекст дозволяють фахівцям з кібербезпеки швидше реагувати на загрози та швидше зупиняти атаки, мінімізуючи потенційні збитки.

Широкий спектр захисту від Vectra AI

Платформа та сервіси Vectra AI охоплюють ключові сегменти сучасної ІТ-інфраструктури, забезпечуючи комплексний захист на всіх рівнях:

- Публічна хмара: Забезпечується безпека даних та додатків у публічних хмарних середовищах (таких як AWS, Azure, Google Cloud Platform), де традиційні засоби безпеки часто стикаються з проблемами видимості та контролю через динамічну та розподілену природу хмарних ресурсів.

- Додатки SaaS: Захист від загроз, що використовують вразливості програмного забезпечення як послуги. Це особливо актуально в умовах масового використання хмарних додатків, таких як Microsoft 365, Salesforce, Google Workspace, які стають частими точками входу для зловмисників.

- Системи ідентифікації: Моніторинг та виявлення компрометації облікових даних та привілейованих доступів (наприклад, у Active Directory, Azure AD, Okta). Крадіжка облікових даних є одним з найпоширеніших векторів атак, і їх своєчасне виявлення критично важливо для запобігання подальшому розповсюдженню атаки. За даними Verizon Data Breach Investigations Report 2024, компрометація облікових даних залишається однією з головних причин витоків даних.

- Мережева інфраструктура: Комплексний захист як локальних, так і хмарних мереж, забезпечуючи безперервну видимість та контроль над усім трафіком, включаючи так званий “East-West” трафік (внутрішньомережевий трафік між серверами та пристроями). Це критично важливо для виявлення внутрішніх загроз, латерального переміщення зловмисників та аномалій у поведінці мережевих пристроїв.

Організації в усьому світі покладаються на платформу та послуги Vectra AI для забезпечення кіберстійкості перед найнебезпечнішими кіберзагрозами та нейтралізації таких атак, як:

- Програми-вимагачі (Ransomware): Швидке виявлення та блокування активності програм-вимагачів на ранніх етапах атаки, що мінімізує шкоду від шифрування даних та допомагає уникнути значних фінансових втрат та простоїв бізнесу. За даними Cybereason (2024), 8 з 10 організацій, які платять викуп, зазнають повторних атак, що підкреслює важливість проактивного захисту.

- Компрометації ланцюга постачання (Supply Chain Attacks): Виявлення аномалій у поведінці постачальників або інтегрованих компонентів, що може свідчити про приховані загрози та вразливості, які можуть бути використані для проникнення у вашу мережу.

- Захоплення ідентифікаційних даних (Credential Theft): Виявлення спроб крадіжки або використання скомпрометованих облікових даних для несанкціонованого доступу, що є одним з найпоширеніших векторів атак.

- Інших кібератак: Забезпечення захисту від широкого спектра сучасних та майбутніх загроз, включаючи безфайлові атаки, атаки “нульового дня” та цільові атаки APT-груп (Advanced Persistent Threats), які постійно розвиваються та адаптуються.

Зміцнюйте свій SOC з Vectra AI та NWU

Сучасні кіберзагрози вимагають інноваційних підходів до безпеки. Рішення Vectra AI на основі штучного інтелекту пропонують неперевершену точність виявлення та автоматизацію реагування, що є критично важливим для будь-якого сучасного SOC.

NWU є офіційним дистриб’ютором високопродуктивних продуктів та рішень у сфері мережевої інформаційної безпеки та телекомунікаційного обладнання від провідних світових виробників. Ми працюємо в Україні, на Південному Кавказі та в Центральній Азії, надаючи комплексні рішення для бізнесу та державних структур.

Як NWU допомагає зміцнити вашу кібербезпеку?

Щоб купити NDR для SOC або замовити тестування рішення Vectra AI в Україні, зверніться до компанії NWU. Ми, як офіційний дистриб’ютор, пропонуємо не лише передові технології, але й експертну підтримку, яка допоможе вам максимально ефективно впровадити та використовувати це потужне рішення. Це ваш шанс суттєво підвищити ефективність вашої команди безпеки та надійно захистити свої цифрові активи, забезпечуючи стійкість до найскладніших кіберзагроз.

Серед інших рішень, які пропонує NWU, варто виділити:

- Anti-DDoS від NETSCOUT (раніше Arbor Networks) – для захисту від розподілених атак типу “відмова в обслуговуванні”, які можуть паралізувати роботу критично важливих сервісів. За даними Netscout, у 2023 році кількість DDoS-атак зросла на 15%, що робить цей захист ще більш актуальним.

- SIEM та UEBA від Exabeam і LogRhythm – системи управління інформацією та подіями безпеки, а також аналізу поведінки користувачів та сутностей для виявлення аномалій та підозрілої активності, що вказує на внутрішні загрози.

- Firewall Policy Management від Tufin – управління політиками безпеки брандмауерів, що забезпечує відповідність нормативним вимогам та мінімізацію помилок конфігурації, які можуть призвести до вразливостей.

- SBC та UC від Ribbon Communications – рішення для захисту уніфікованих комунікацій та сесій зв’язку, що є критично важливим для забезпечення конфіденційності та цілісності голосових та відеоданих.

- EDR, EPP, NDR та XDR від Cynet – комплексна платформа для захисту кінцевих точок, мережі та розширеного виявлення загроз, що надає єдину консоль для керування безпекою.

- Системи зберігання даних (СХД) від Infinidat – високопродуктивні та надійні рішення для зберігання великих обсягів даних, що забезпечують їх доступність та безпеку.

- А також інноваційні рішення для моніторингу екологічного середовища від Huma-I, Nuvap, Sensibo, uHoo та інших – для забезпечення фізичної безпеки та комфорту в офісних та промислових приміщеннях.