В умовах пандемії безліч компаній у всьому світі перевели своїх співробітників на віддалену роботу, на роботу поза офісом. При цьому підприємства стикаються з проблемами управління і захисту як корпоративних, так і особистих пристроїв персоналу, оскільки вони отримують доступ до ресурсів компанії за межами периметра мережі.

Якщо у вас ще немає MDM-рішення (Mobile Device Management) і BYOD-політики, саме час про це подбати. Для цього буде потрібно щонайменше три кроки.

- Провести оцінку ризиків безпеки в контексті мобільних пристроїв

Загрози мобільної безпеки ростуть з рекордною швидкістю. Згідно зі звітом McAfee Mobile Threat Report в останньому кварталі 2019 року було виявлено понад 35 млн нових шкідливих програм для мобільних пристроїв, що на 5 млн більше, ніж роком раніше. Кількість шкідливих атак на мобільні пристрої зросла майже на 70% всього за два роки!

Крім того, є ще десятки загроз, пов’язаних із мобільними пристроями. Ось лише частина з них:

- Крадіжка даних і пристроїв.

- Погана кібергігієна.

- BYOD & IoT вторгнення.

- Втрачені пристрої.

- Застаріле ПО.

- Небезпечний Wi-Fi.

- Spyware.

- Приховані додатки.

- Фішингові атаки.

- Соціальна інженерія.

- Небезпечне використання криптографії.

- Cryptojacking.

- Неправильна обробка сесій.

- Шахрайство з рекламою і підроблені огляди.

Якщо ви обізнані в тому, що перераховано вище, значить ви вже почали оцінювати ризики безпеки для мобільних пристроїв.

Поінформованість є початковим і фінальним етапом оцінки та управління ризиками, які можуть бути пов’язані з роботою співробітників, що працюють віддалено. Також наполегливо рекомендується ідентифікувати активи компанії та заздалегідь планувати процедури виходу з кризових ситуацій.

Якщо ви читаєте цей пост, можливо, ви несете відповідальність за інформаційну безпеку у вашій компанії. Порада для вас: не несіть увесь тягар цієї відповідальності на собі. Ваші співробітники повинні розділяти його з вами.

У разі, якщо у вас немає часу або ресурсів для навчання персоналу самостійно, є безліч онлайн-курсів із підвищення обізнаності в галузі кібербезпеки, які охоплюють і мобільну тематику. До того ж коли ваші співробітники проходять такі курси, вимагайте від них отримання сертифікатів. Це буде гарантією того, що вони ставляться до даного процесу серйозно.

Визначтеся з тим, якими активами володіє компанія. Згідно з даними інституту Ponemon злам корпоративних мереж у 2018 р. для американських компаній в середньому обходився в 3,86 млн дол.

Потрібно розуміти, що загроза є реальною і ставки дуже високі.

Захист цифрових активів компанії від мобільних витоків та інших загроз безпеці вимагає певного аналізу ситуації. І потрібно, як мінімум, відповісти на наступні питання в контексті вашої компанії.

- Що необхідно вважати конфіденційними даними?

- Як Ви збираєте, зберігаєте і передаєте дані?

- Хто має доступ до Ваших даних?

- Чи є у мобільних пристроїв доступ до Ваших даних?

- Де конфіденційні дані переходять із рук в руки?

- Чи може втрачений або вкрадений пристрій скомпрометувати Ваші дані?

- Які наслідки витоку даних?

Потрібно дуже чітко уявляти, що відбувається, коли ви звільняєте невдоволеного працівника, який має доступ до чутливих даних компанії. Що відбувається, коли, скажімо, ви розриваєте контракт з розробником що вас обслуговує. Слід уявляти загальну картину, яку можна описати таким чином:

- Як довго триває процес, необхідний, щоб видалити дані з пристрою або змінити паролі?

- Чи знаєте ви, які саме пристрої використовувалися?

- Чи використовувалися тільки підтверджені політиками пристрої або були й інші?

- Які програми використовувалися працівником?

- Який рівень доступу у них був?

- Де вони зберігали дані?

- Хто мав доступ до даних на смартфонах співробітників?

- Чи можете ви законно видалити інформацію на їх пристроях?

Вам потрібен план не тільки для екстрених ситуацій, коли працівник звільняється терміново або заднім числом, але і для моментів звичайного догляду, наприклад, в ситуації «я знайшов роботу своєї мрії». Хоча ми зараз і обговорюємо загрози, що виникають через використання мобільних пристроїв, але слід пам’ятати, що люди є найбільшою загрозою для безпеки вашої компанії – до того ж часто ненавмисно.

Відповідно до недавніх досліджень 87% опитаних співробітників зізналися, що після звільнення на їх комп’ютерах і мобільних телефонах залишилася інформація, пов’язана з попередньою роботою.

Що, як вони будуть використовувати ці дані зловмисно або самі постраждають від фішінг-атаки, і, через шахрайство, ці дані потраплять третім особам?

Потрібно бути готовим до будь-якого розвитку ситуації.

У разі звільнення працівника необхідно:

- переконатися, що відділи HR та ІТ працюють синхронно;

- переконатися, що діють угоди про нерозголошення і політики безпеки;

- повернути пристрої, надані компанією;

- видалити корпоративні додатки та дані з особистих пристроїв;

- відключити доступ до корпоративної електронної пошти;

- відключити доступ до корпоративних систем і додатків;

- змінити паролі до корпоративних акаунтів;

- моніторити підозрілу активність.

У кризовій ситуації необхідно:

- документувати ризики та активи;

- створити й навчити команду реагування на інциденти;

- створити систему звітів про інциденти;

- підготувати список повідомлень про інциденти;

- провести резервне копіювання важливих даних;

- переконатися, що інциденти можуть бути оброблені дистанційно;

- відпрацювати реагування на інциденти.

Випередити загрози що з’являються непросто, але чіткий план дій допоможе вам звільнити співробітників із мінімальним ризиком для компанії та, в разі виникнення кризи зменшити завдану шкоду.

- Впровадити політики BYOD і віддаленого доступу

В умовах пандемії робота вдома (ще недавно лише 5,2% працівників в США) стала повсякчасною. Ми з усіх боків чуємо рекомендації щодо особистої гігієни:

- залишайтеся вдома;

- мийте руки;

- не чіпайте своє обличчя;

- якщо чхати, то в лікоть;

- носіть маску;

- тримайте дистанцію.

А як щодо кібергігієни?

Більшість готові змінити свої звички та звичайні процеси у своєму житті в цей непростий час, але вони не хочуть відмовлятися від своїх особистих пристроїв. Майже 61% представників покоління Y і 50% працівників старше 30 років вважають, що BYOD-інструменти роблять їх більш продуктивними.

«Це відкриває доступ різним зловмисникам, як через пристрої роботодавців, так і працівників» – попереджає дослідник QUT доктор Кенан Дегірменсі (Kenan Degirmenci). BYOD і, в більш широкому сенсі, мобільний доступ до корпоративних систем пов’язаний з проблемами в галузі безпеки, які не можна ігнорувати.

На жаль, організації недостатньо швидко реагують на загрози кібербезпеки, пов’язані з прагненням співробітників використовувати особисті мобільні пристрої на робочому місці.

У період, коли весь світ страждає від кризи, що вибухнула в галузі охорони здоров’я, ви можете запобігти кіберкризі, виклавши деякі основні правила своїм співробітникам. І в цьому немає нічого поганого. Всі ж нагадують їм, щоб вони мили частіше руки.

BYOD і політика віддаленого доступу можуть захистити вашу компанію і співробітників від загроз безпеки, що виникають від використання мобільних пристроїв.

Отже, які основні правила кібергігієни, що вони повинні охоплювати:

- допустимі пристрої та додатки;

- ветовані мобільні додатки;

- безпечні конфігурації;

- допустиме використання й неправильне використання;

- аутентифікація та управління паролями;

- права доступу й дозволу;

- соціальні мережі та безпека електронної пошти;

- безпека браузера і вебдодатків;

- методи шифрування та безпечного з’єднання;

- відповідність і конфіденційність;

- поділ особистих та корпоративних даних;

- стратегії запобігання втрати даних (DLP);

- оновлення безпеки та оновлення програмного забезпечення.

Ваша політика BYOD і політики віддаленого доступу повинні охоплювати ряд рекомендацій з безпеки кінцевих точок, мереж і хмарних обчислень – від порад, які базуються, на перший погляд, лише на здоровому глузді до технічних конфігурацій, націлених на мінімізацію наслідків хакерських атак.

Якщо ви хочете переконатися, що пристрої ваших співробітників відповідають вашим політикам, варто спробувати рішення MDM. До того ж ви отримаєте можливість контролю та управління, а також можливість поміщати в карантин пристрої, які не відповідають вимогам безпеки.

Ситуація, що склалася, коли співробітники перейшли з офісів на роботу з дому – відмінна можливість, нарешті, реалізувати корпоративні політики використання мобільних пристроїв. Однак, Ви повинні реально оцінювати можливості вашого ІТ-відділу, що і як він може контролювати, без розуміння і підтримки з боку співробітників тут не обійтися.

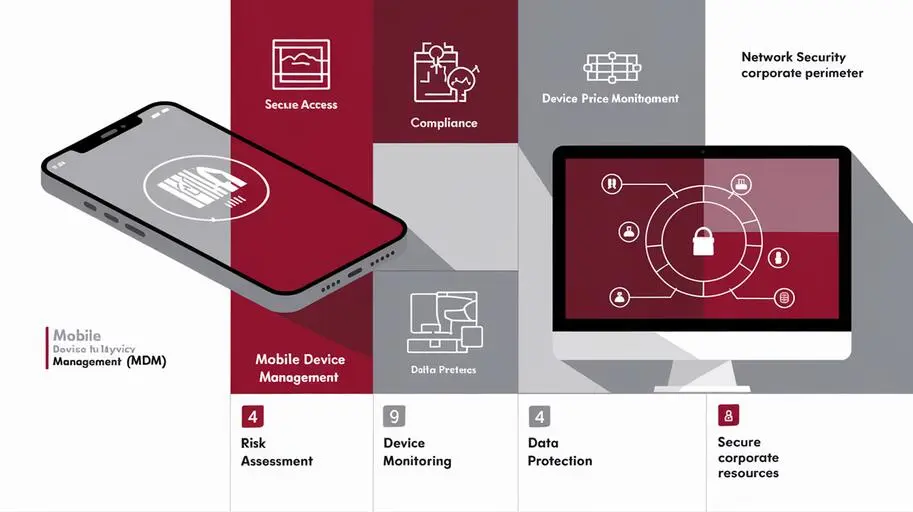

- Запустити корпоративну платформу MDM

У безпрецедентній ситуації, що склалася, співробітники, які працюють вдома постійно, стикаються з проблемами безпеки, до яких, згідно з недавнім опитуванням читачів Threatpost, більшість організацій не готова.

MDM, безумовно, не панацея, але це один із дієвих інструментів для того, щоб знизити ризики та взяти ситуацію під контроль.

Як правило, MDM входить до складу більш широкого корпоративного пакета EMS (Enterprise Mobility Suite), воно може відрізнятися за функціональністю, але більшість дозволяє наступне:

Контроль доступу.

- Управління додатками.

- Забезпечення дотримання політик.

- Оновлення на ходу (OTA).

- Пошук та усунення несправностей пристроїв.

- Відстеження пристрою.

- Дистанційне видалення інформації.

MDM – це, по суті, можливість контролю того, що користувач робить із пристроєм і що відбувається з корпоративними даними на ньому, а також того, як пристрої використовуються для доступу до корпоративної мережі.

Найкращий результат, як і багато в чому іншому, досягається шляхом ретельно продуманої реалізації MDM, готового коробкового рішення.

Отже, що ж потрібно для успішної реалізації MDM?

Максимізуйте самообслуговування та автономність. Співробітники користуються гнучкістю BYOD, і варто уникати помітного скорочення цих можливостей. Більш того, MDM, що забезпечує автономність користувачів, може знизити навантаження на ІТ-персонал, надаючи кінцевому користувачеві ряд функцій, наприклад, скидання паролів, відстеження втрачених пристроїв та ін.

Забезпечте належний рівень конфіденційності користувача. Ваші співробітники можуть використовувати свої пристрої для особистих та бізнес цілей. Хоча MDM дозволяє отримати повний контроль над цими пристроями, це не повинно позначатися на користувачеві та порушувати конфіденційність його персональних даних.

Продумайте набір політик під ваші завдання. Готові політики більшості платформ MDM можуть забезпечити надійний старт роботи, але не економте на доопрацюванні цих політик для вирішення завдань вашої організації. Політики MDM можуть бути як завгодно деталізовані відповідно до ваших організаційних вимог.

Забезпечте поновлення. Ваша MDM-стратегія повинна вміщувати регулярне необхідне оновлення програмного забезпечення MDM. Це зведе до мінімуму потенційні проблеми з безпекою.

MDM необхідне для зниження ризиків, пов’язаних з BYOD і мобільними пристроями. Але це лише частина необхідних коштів щодо убезпечення. Так, MDM дасть вам початкове розуміння і контроль, але Ви повинні постійно оцінювати ситуацію та впроваджувати необхідні рішення.

Намагайтеся приділяти належну увагу безпеці й обирати кращі рішення в контексті використання мобільних пристроїв. Оцінка ризиків, впровадження політик під BYOD поряд з політиками віддаленого доступу, і, плюс до цього, впровадження рішення MDM – це той самий необхідний базис для вашої подальшої безпечної та продуктивної роботи.