Виявлення інсайдерських загроз: методи та технології захисту вашої організації

У сучасному цифровому світі, де дані стали найціннішим активом, зовнішні кібератаки становлять серйозну небезпеку. Однак не варто забувати і про внутрішні ризики, джерелом яких можуть стати співробітники та інші люди, які мають доступ до конфіденційної інформації.Виявлення інсайдерських загроз – це комплекс заходів і технологій, спрямованих на виявлення та запобігання діям, які можуть завдати шкоди організації зсередини. У цій статті ми детально розглянемо методи та технології, які допоможуть вам ефективно захистити свою компанію від інсайдерських загроз.

Чому виявлення інсайдерських загроз таке важливе?

Інсайдерські загрози часто залишаються непоміченими протягом тривалого часу, оскільки зловмисники мають законний доступ до систем і даних. Це робить їх виявлення особливо складним завданням. Збитки від таких атак можуть бути колосальними: від витоку конфіденційної інформації та фінансових втрат до репутаційної шкоди та юридичних наслідків. Інсайдерські загрози можуть бути як навмисними, коли співробітник свідомо вчиняє протиправні дії, так і ненавмисними, коли співробітник з необережності чи незнання порушує правила безпеки.

Комплексний підхід до виявлення інсайдерських загроз

Для ефективного захисту від інсайдерських загроз необхідний комплексний підхід, що включає в себе організаційні заходи, технічні засоби та постійний моніторинг.

Організаційні заходи

Організаційні заходи відіграють ключову роль у створенні безпечного середовища всередині компанії. Вони включають в себе:

- Розробка та впровадження суворої політики безпеки. Вона повинна чітко визначати правила роботи з конфіденційною інформацією, права та обов’язки співробітників, а також відповідальність за порушення правил безпеки. Важливо, щоб кожен співробітник знав і розумів ці правила.

- Ретельна перевірка співробітників при прийомі на роботу та періодична переатестація. Це допоможе виявити потенційно неблагонадійних кандидатів і своєчасно виявити зміни в поведінці співробітників, які можуть вказувати на ризик інсайдерської загрози.

- Навчання співробітників основам інформаційної безпеки. Це підвищить обізнаність співробітників про ризики і допоможе їм уникати помилок, які можуть призвести до витоку даних.

- Чіткий розподіл прав доступу до інформації та систем. Кожному співробітнику повинен бути наданий доступ тільки до тих даних і систем, які необхідні йому для виконання його посадових обов’язків.

- Регулярний аудит безпеки. Він дозволить виявити слабкі місця в системі безпеки і своєчасно вжити заходів щодо їх усунення.

Технічні засоби

Технічні засоби є важливим доповненням до організаційних заходів і дозволяють автоматизувати процес виявлення інсайдерських загроз. До них відносяться:

- Системи моніторингу активності користувачів (UAM). Вони дозволяють відстежувати дії користувачів в інформаційних системах і виявляти аномальну поведінку, яка може вказувати на інсайдерську загрозу.

- Системи запобігання витоку даних (DLP). Вони запобігають витоку конфіденційної інформації за межі компанії, блокуючи передачу даних по незахищених каналах.

- Системи управління ідентифікацією та доступом (IAM). Вони дозволяють централізовано управляти правами доступу користувачів до інформаційних систем і спрощують процес аудиту безпеки.

- Системи аналізу журналів подій (SIEM). Вони збирають і аналізують журнали подій з різних джерел (серверів, мережевого обладнання, додатків) і виявляють підозрілі активності, які можуть вказувати на інсайдерську загрозу.

- Інструменти для аналізу поведінкових факторів (UEBA). Вони використовують машинне навчання для створення профілів нормальної поведінки користувачів і виявлення відхилень від цих профілів, що дозволяє виявляти інсайдерські загрози на ранніх стадіях.

Аналіз поведінки користувачів (UEBA) в контексті виявлення інсайдерських загроз

Аналіз поведінки користувачів – це потужний інструмент для виявлення інсайдерських загроз. UEBA (User and Entity Behavior Analytics) використовує машинне навчання для аналізу великих обсягів даних про поведінку користувачів і виявлення аномалій, які можуть вказувати на зловмисні дії.

UEBA дозволяє:

- Створювати базові профілі поведінки користувачів. Система вивчає типові дії кожного співробітника, такі як час роботи, використовувані додатки, доступ до файлів і т.д., і створює профіль “нормальної” поведінки.

- Виявляти відхилення від нормальної поведінки. Коли співробітник починає вести себе незвично, наприклад, завантажує великі обсяги даних, отримує доступ до файлів, до яких зазвичай не звертається, або працює в неробочий час, UEBA виявляє ці відхилення.

- Пріоритезувати ризики. Система оцінює ступінь ризику, пов’язану з кожним відхиленням, і дозволяє фахівцям з безпеки в першу чергу реагувати на найбільш серйозні загрози.

- Покращувати точність виявлення. UEBA постійно навчається на нових даних і адаптується до змін в поведінці користувачів, що дозволяє підвищувати точність виявлення інсайдерських загроз і знижувати кількість помилкових спрацьовувань.

Поради та помилки при впровадженні UEBA

Впровадження UEBA може бути складним процесом, що вимагає ретельного планування і підготовки. Ось кілька порад і поширених помилок, яких слід уникати:

Поради:

- Почніть з малого. Не намагайтеся відразу впровадити UEBA у всій організації. Почніть з пілотного проекту в одному відділі або групі користувачів і поступово розширюйте охоплення.

- Визначте чіткі цілі. Визначте, які типи інсайдерських загроз ви хочете виявити за допомогою UEBA. Це допоможе вам вибрати правильні джерела даних і налаштувати систему.

- Забезпечте підтримку керівництва. Переконайтеся, що керівництво компанії підтримує проект впровадження UEBA і готове виділити необхідні ресурси.

- Залучайте фахівців з безпеки та аналітиків даних. Їм буде потрібно досвід і експертиза для налаштування та використання UEBA.

- Навчайте користувачів. Поясніть співробітникам, як працює UEBA і чому це важливо для безпеки організації.

Помилки:

- Недооцінка обсягу даних. UEBA вимагає великого обсягу даних для навчання та ефективної роботи. Переконайтеся, що у вас є доступ до достатньої кількості даних про поведінку користувачів.

- Неправильне налаштування системи. Неправильне налаштування UEBA може призвести до помилкових спрацьовувань або пропуску реальних загроз.

- Ігнорування результатів аналізу. UEBA надає цінну інформацію про потенційні інсайдерські загрози, але важливо її аналізувати і вживати відповідних заходів.

- Відсутність моніторингу. UEBA вимагає постійного моніторингу та адаптації до мінливих умов. Не можна просто впровадити систему і забути про неї.

Рішення Cynet для виявлення інсайдерських загроз

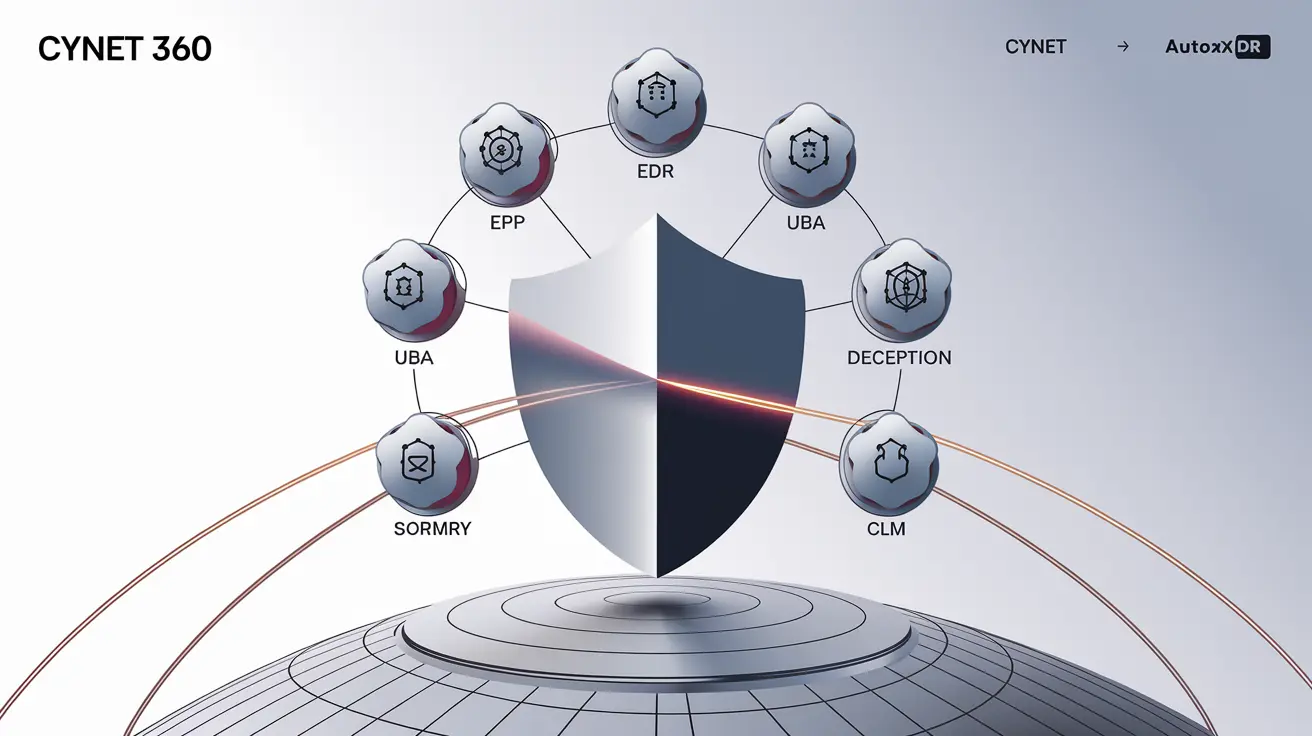

Компанія Cynet пропонує комплексні рішення для кібербезпеки, які включають в себе інструменти для виявлення інсайдерських загроз. Рішення Cynet дозволяють:

- Збирати та аналізувати дані про поведінку користувачів з різних джерел. Це включає в себе дані з журналів подій, систем моніторингу активності користувачів, систем запобігання витокам даних та інших джерел.

- Виявляти аномалії в поведінці користувачів за допомогою машинного навчання. Рішення Cynet використовують передові алгоритми машинного навчання для створення профілів нормальної поведінки користувачів і виявлення відхилень від цих профілів.

- Пріоритезувати ризики і надавати інформацію для прийняття рішень. Рішення Cynet оцінюють ступінь ризику, пов’язану з кожною аномалією, і надають фахівцям з безпеки інформацію, необхідну для прийняття обґрунтованих рішень.

- Автоматично реагувати на інциденти. У разі виявлення інсайдерської загрози рішення Cynet можуть автоматично вживати заходів щодо її запобігання, такі як блокування облікового запису користувача, ізоляція зараженого пристрою і т.д.

Використання рішень Cynet дозволяє організаціям значно підвищити рівень захисту від інсайдерських загроз і мінімізувати потенційні збитки. Вони інтегруються в існуючу інфраструктуру безпеки, забезпечуючи прозорість і контроль над усіма аспектами кібербезпеки.

Вибір рішення для виявлення інсайдерських загроз

Вибір відповідного рішення для виявлення інсайдерських загроз – це важливий крок на шляху до забезпечення безпеки вашої організації. При виборі рішення слід враховувати наступні фактори:

- Відповідність потребам вашої організації. Рішення повинно відповідати розміру і структурі вашої організації, а також специфічним ризикам, з якими ви стикаєтеся.

- Функціональність. Рішення повинно володіти достатньою функціональністю для виявлення різних типів інсайдерських загроз.

- Простота використання. Рішення повинно бути простим в установці, налаштуванні та використанні.

- **Інтеграція з існуючою інфраструктурою безпеки. Рішення повинно легко інтегруватися з іншими системами безпеки, які ви вже використовуєте.

- Вартість. Рішення повинно бути доступним за ціною.

- **Підтримка. Постачальник рішення повинен забезпечувати якісну технічну підтримку.

Ретельно проаналізуйте свої потреби і можливості, і ви зможете вибрати рішення, яке найкращим чином підійде для захисту вашої організації від інсайдерських загроз.

В кінцевому підсумку, створення ефективної системи захисту від внутрішніх ризиків вимагає не тільки впровадження сучасних технологій, а й постійної роботи з підвищення обізнаності співробітників про правила безпеки, а також розвитку культури безпеки в організації. Це дозволить створити середовище, в якому інсайдерські загрози будуть своєчасно виявлятися і запобігатися, забезпечуючи надійний захист вашої компанії від внутрішніх ризиків.

Зверніть увагу на портфоліо рішень Cynet і переконайтеся, що ваша організація захищена від усіх типів кіберзагроз. Зв’яжіться з нами для консультації та підбору оптимального рішення, що відповідає вашим потребам.

Часті запитання на тему: Захист від інсайдерів - методи Cynet для виявлення загроз

-

Що таке інсайдерська загроза і чому важливо її виявлення?

Інсайдерська загроза - це ризик, що походить від співробітників або осіб, які мають доступ до конфіденційної інформації організації. Виявлення таких загроз критично важливе, оскільки вони часто залишаються непоміченими, а збитки від них можуть бути колосальними, включаючи витік даних, фінансові втрати та репутаційну шкоду. -

Які організаційні заходи допомагають захиститися від інсайдерських загроз?

До організаційних заходів належать розробка суворої політики безпеки, ретельна перевірка співробітників при прийомі на роботу, навчання співробітників основам інформаційної безпеки, чіткий розподіл прав доступу та регулярний аудит безпеки. -

Які технічні засоби використовуються для виявлення інсайдерських загроз?

До технічних засобів належать системи моніторингу активності користувачів (UAM), системи запобігання витоку даних (DLP), системи управління ідентифікацією та доступом (IAM), системи аналізу журналів подій (SIEM) та інструменти для аналізу поведінкових факторів (UEBA). -

Що таке UEBA і як це допомагає у виявленні інсайдерських загроз?

UEBA (User and Entity Behavior Analytics) - це аналіз поведінки користувачів і сутностей. Він використовує машинне навчання для аналізу великих обсягів даних і виявлення аномалій, відхилень від нормальної поведінки, що може вказувати на зловмисні дії. -

Які поради слід враховувати при впровадженні UEBA?

При впровадженні UEBA рекомендується почати з малого, визначити чіткі цілі, заручитися підтримкою керівництва, залучати фахівців з безпеки та аналітиків даних, а також навчати користувачів. -

Яких помилок слід уникати при впровадженні UEBA?

Слід уникати недооцінки обсягу даних, неправильного налаштування системи, ігнорування результатів аналізу та відсутності моніторингу. -

Які рішення Cynet пропонує для виявлення інсайдерських загроз?

Cynet пропонує комплексні рішення для кібербезпеки, які включають збір і аналіз даних про поведінку користувачів, виявлення аномалій за допомогою машинного навчання, пріоритизацію ризиків та автоматичну реакцію на інциденти. -

На що звернути увагу при виборі рішення для виявлення інсайдерських загроз?

При виборі рішення слід враховувати відповідність потребам організації, функціональність, простоту використання, інтеграцію з існуючою інфраструктурою безпеки, вартість та якість технічної підтримки. -

Що ще важливо, окрім впровадження технологій, для ефективного захисту від інсайдерських загроз?

Окрім впровадження технологій, важлива постійна робота з підвищення обізнаності співробітників про правила безпеки та розвитку культури безпеки в організації. -

Які дані збирають рішення Cynet про поведінку користувачів?

Рішення Cynet збирають дані з журналів подій, систем моніторингу активності користувачів, систем запобігання витоку даних та інших джерел, охоплюючи широкий спектр дій користувачів в інформаційних системах.