Вступ до Network Address Translation для зміцнення кібербезпеки

У сучасному цифровому світі, де кіберзагрози стають все більш витонченими та поширеними, забезпечення безпеки мережі є пріоритетним завданням для будь-якої організації. Одним із ключових інструментів в арсеналі фахівців з кібербезпеки є NAT, або Network Address Translation (трансляція мережевих адрес). Що таке NAT, як він працює і яке значення має для безпеки вашої мережі? У цій статті ми детально розглянемо принцип роботи NAT та його роль у зміцненні периметра безпеки, особливо в контексті рішень кібербезпеки, які пропонує компанія Cynet. Ми також розглянемо, як рішення Cynet використовують NAT для захисту від сучасних кіберзагроз.

NAT: Основи та принцип роботи

NAT protocol (протокол трансляції мережевих адрес) – це метод, який використовується в мережевих пристроях, таких як маршрутизатори та міжмережеві екрани, для перетворення IP-адрес. Основна функція NAT полягає в тому, щоб дозволити декільком пристроям у приватній мережі, які використовують приватні IP-адреси, спільно використовувати одну або декілька публічних IP-адрес для зв’язку із зовнішнім світом, наприклад, з інтернетом.

Як працює NAT: детальний опис

Принцип роботи NAT відносно простий, але його вплив на безпеку мережі величезний. Ось основні етапи роботи NAT:

- Пристрій у приватній мережі відправляє запит на зовнішній сервер.

- Маршрутизатор, що виконує NAT, перехоплює цей запит.

- Маршрутизатор замінює приватну IP-адресу відправника на свою публічну IP-адресу.

- Маршрутизатор також змінює номер порту відправника і зберігає відповідність між приватною IP-адресою, портом і публічною IP-адресою, портом у таблиці NAT.

- Запит відправляється у зовнішній світ з публічною IP-адресою маршрутизатора.

- Коли зовнішній сервер відправляє відповідь, вона приходить на публічну IP-адресу маршрутизатора.

- Маршрутизатор, ґрунтуючись на таблиці NAT, визначає, якому пристрою в приватній мережі призначена ця відповідь.

- Маршрутизатор замінює публічну IP-адресу отримувача на приватну IP-адресу пристрою і пересилає відповідь відповідному пристрою.

Переваги та недоліки використання NAT

Використання NAT надає ряд значних переваг, але також має і певні недоліки.

Переваги:

- Маскування внутрішніх IP-адрес це підвищує безпеку мережі, приховуючи внутрішню структуру мережі від зовнішніх зловмисників. Вони не можуть напряму атакувати окремі пристрої в мережі, оскільки бачать лише публічну IP-адресу маршрутизатора.

- Економія IP-адрес завдяки NAT, організації можуть використовувати обмежену кількість публічних IP-адрес для більшої кількості пристроїв у своїй мережі. Це особливо актуально в умовах дефіциту IPv4-адрес.

- Спрощення управління мережею NAT дозволяє внутрішній мережі використовувати приватні IP-адреси без необхідності переналаштування при зміні публічної IP-адреси.

Недоліки:

- Складнощі з деякими додатками деякі додатки, особливо ті, які вимагають прямого підключення між пристроями, можуть відчувати проблеми при роботі через NAT.

- Витрати ресурсів маршрутизатора виконання NAT вимагає обчислювальних ресурсів маршрутизатора, що може вплинути на продуктивність мережі при великих навантаженнях.

- Складність траблшутингу налагодження мережевих проблем може бути складніше, тому що необхідно враховувати перетворення адрес, які виконує NAT.

Роль NAT в рішеннях кібербезпеки Cynet

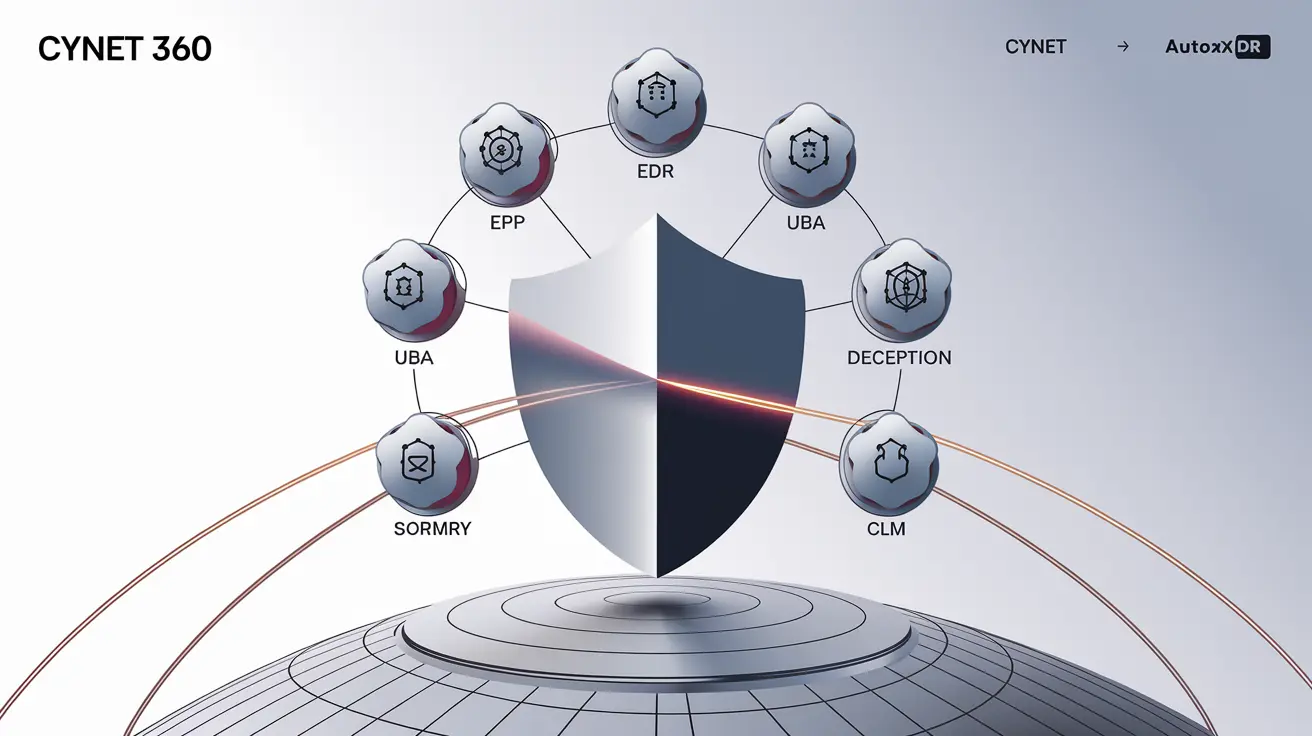

Компанія Cynet активно використовує NAT protocol у своїх рішеннях для кібербезпеки, щоб забезпечити комплексний захист мережі від сучасних загроз. Рішення Cynet інтегрують NAT з іншими технологіями безпеки, такими як міжмережеві екрани, системи виявлення вторгнень (IDS) і системи запобігання вторгненням (IPS), для створення багаторівневого захисту.

Інтеграція NAT з іншими технологіями безпеки

Рішення Cynet використовують NAT в поєднанні з іншими технологіями безпеки для забезпечення більш ефективного захисту мережі. Ось декілька прикладів:

- Міжмережеві екрани з підтримкою NAT вони дозволяють фільтрувати трафік на основі правил, що застосовуються до публічних IP-адрес, приховуючи внутрішню структуру мережі та запобігаючи несанкціонованому доступу.

- IDS/IPS з інтеграцією NAT системи виявлення та запобігання вторгненням можуть аналізувати трафік, що проходить через NAT, і виявляти підозрілу активність, навіть якщо зловмисник намагається приховати свої дії за публічною IP-адресою.

- VPN-тунелі через NAT рішення Cynet підтримують створення VPN-тунелів через NAT, забезпечуючи безпечне підключення віддалених користувачів і філій до корпоративної мережі.

Переваги використання рішень Cynet з підтримкою NAT

Использованием решений Cynet, які інтегрують NAT, надає ряд переваг для організацій, які прагнуть забезпечити високий рівень кібербезпеки:

- Покращений захист від загроз рішення Cynet використовують NAT для маскування внутрішніх IP-адрес, ускладнюючи зловмисникам задачу проникнення в мережу та нанесення збитків.

- Централізоване управління безпекою рішення Cynet надають централізовану платформу для управління всіма аспектами безпеки мережі, включаючи NAT, міжмережеві екрани, IDS/IPS та інші технології.

- Автоматизація безпеки рішення Cynet автоматизують багато завдань, пов’язаних з безпекою мережі, звільняючи ІТ-фахівців від рутинних операцій і дозволяючи їм зосередитися на більш важливих завданнях.

- Відповідність нормативним вимогам рішення Cynet допомагають організаціям відповідати нормативним вимогам в області кібербезпеки, таким як GDPR, HIPAA і PCI DSS.

Поширені помилки при налаштуванні NAT і способи їх уникнути

Неправильне налаштування NAT може призвести до серйозних проблем з безпекою та доступністю мережі. Важливо знати що таке NAT, щоб розуміти, як він повинен бути налаштований правильно. Ось деякі поширені помилки та способи їх уникнути:

- Неправильне налаштування правил переадресації портів це може призвести до того, що певні сервіси будуть недоступні ззовні або навпаки, будуть доступні несанкціонованим особам.

- Рішення: Ретельно плануйте правила переадресації портів і регулярно перевіряйте їх на відповідність потребам бізнесу. Використовуйте принцип найменших привілеїв, надаючи доступ тільки до тих сервісів, які дійсно необхідні.

- Використання слабких паролів для управління NAT це може дозволити зловмисникам отримати доступ до налаштувань NAT і змінити їх у своїх інтересах.

- Рішення: Використовуйте надійні паролі для управління NAT і регулярно змінюйте їх. Увімкніть двофакторну аутентифікацію для додаткового захисту.

- Відсутність моніторингу NAT це може призвести до того, що ви не помітите підозрілу активність, пов’язану з NAT, наприклад, спроби сканування портів або атаки на вразливі сервіси.

- Рішення: Налаштуйте моніторинг NAT і отримуйте повідомлення про підозрілу активність. Використовуйте інструменти аналізу трафіку для виявлення аномалій.

NAT і майбутнє кібербезпеки: що нас чекає

Принцип роботи NAT та його застосування в кібербезпеці продовжують розвиватися. З появою нових технологій і загроз, NAT буде відігравати все більш важливу роль у захисті мереж.

IPv6 і NAT

Перехід на IPv6, який пропонує набагато більше IP-адрес, ніж IPv4, може здатися, що потреба в NAT знизиться. Однак NAT все ще буде корисним для забезпечення безпеки та маскування внутрішніх IP-адрес.

NAT і хмарні технології

У хмарних середовищах NAT використовується для забезпечення безпечного доступу до хмарних ресурсів і для захисту від атак ззовні. Рішення Cynet пропонують інтеграцію з хмарними платформами, дозволяючи використовувати NAT для захисту хмарних ресурсів.

NAT і IoT

З ростом числа пристроїв Інтернету речей (IoT), NAT стає все більш важливим для захисту цих пристроїв від атак. Рішення Cynet пропонують рішення для захисту IoT-пристроїв з використанням NAT та інших технологій безпеки.

У висновку, Network Address Translation (NAT) відіграє критично важливу роль в сучасній кібербезпеці. Розуміння що таке NAT, як він працює і як його правильно налаштовувати, необхідно для захисту вашої мережі від сучасних загроз. Рішення компанії Cynet пропонують комплексний підхід до безпеки, інтегруючи NAT з іншими технологіями, такими як міжмережеві екрани, IDS/IPS і VPN, для забезпечення багаторівневого захисту.

Зв’яжіться з нами, щоб дізнатися більше про те, як рішення Cynet можуть допомогти вам зміцнити вашу кібербезпеку за допомогою ефективного використання NAT.

Часті запитання на тему: Як трансляція адрес посилює кібербезпеку

-

Що таке NAT (Network Address Translation) і як він працює?

NAT (трансляція мережевих адрес) - це метод перетворення IP-адрес, що використовується для того, щоб дозволити кільком пристроям у приватній мережі з приватними IP-адресами спільно використовувати одну або декілька публічних IP-адрес для зв'язку із зовнішнім світом, наприклад, з інтернетом. Маршрутизатор замінює приватну IP-адресу відправника на свою публічну, а також змінює номер порту, зберігаючи відповідність у таблиці NAT.

-

У чому основна перевага використання NAT з точки зору кібербезпеки?

Основна перевага - маскування внутрішніх IP-адрес. Це підвищує безпеку мережі, приховуючи внутрішню структуру від зловмисників. Вони бачать лише публічну IP-адресу маршрутизатора, що ускладнює прямі атаки на окремі пристрої в мережі.

-

Які недоліки можуть виникнути при використанні NAT?

Складнощі з деякими додатками, особливо тими, які вимагають прямого підключення між пристроями. Також NAT вимагає обчислювальних ресурсів маршрутизатора, що може вплинути на продуктивність, та ускладнює налагодження мережевих проблем.

-

Як компанія Cynet використовує NAT у своїх рішеннях для кібербезпеки?

Cynet інтегрує NAT з іншими технологіями безпеки, такими як міжмережеві екрани, системи виявлення та запобігання вторгнень (IDS/IPS), для створення багаторівневого захисту мережі. Це дозволяє ефективніше фільтрувати трафік та виявляти підозрілу активність.

-

Які поширені помилки допускають при налаштуванні NAT і як їх уникнути?

Неправильне налаштування правил переадресації портів (ретельно плануйте і перевіряйте правила). Використання слабких паролів для управління NAT (використовуйте надійні паролі та двофакторну аутентифікацію). Відсутність моніторингу NAT (налаштуйте моніторинг і аналіз трафіку для виявлення аномалій).

-

Чи збережеться необхідність в NAT при переході на IPv6?

Так, незважаючи на більшу кількість IP-адрес в IPv6, NAT все ще буде корисний для забезпечення безпеки та маскування внутрішніх IP-адрес.

-

Як NAT застосовується в хмарних технологіях?

У хмарних середовищах NAT використовується для забезпечення безпечного доступу до хмарних ресурсів і захисту від зовнішніх атак. Рішення Cynet пропонують інтеграцію з хмарними платформами для захисту хмарних ресурсів.

-

Яку роль відіграє NAT в захисті пристроїв Інтернету речей (IoT)?

З ростом числа IoT-пристроїв NAT стає все більш важливим для їх захисту від атак. Рішення Cynet пропонують рішення для захисту IoT-пристроїв з використанням NAT та інших технологій безпеки.

-

Які переваги використання рішень Cynet з підтримкою NAT?

Покращений захист від загроз за рахунок маскування IP-адрес, централізоване управління безпекою, автоматизація безпеки та відповідність нормативним вимогам.

-

Які ще технології безпеки компанія Cynet інтегрує з NAT?

Міжмережеві екрани, системи виявлення вторгнень (IDS), системи запобігання вторгненням (IPS) та VPN-тунелі.