У світі, де кіберзагрози еволюціонують з безпрецедентною швидкістю, своєчасний та ефективний захист стає запорукою безперервності бізнес-процесів та збереження конфіденційних даних. Команда Orion Threat Research компанії Cynet відстежила масштабну кампанію з розповсюдження шкідливого програмного забезпечення Lumma Stealer через підроблені CAPTCHA-сторінки. Після кількох місяців моніторингу дрібніших атак Lumma Stealer, аналітики Orion зафіксували значний сплеск спроб зараження під час святкового періоду, що вкотре підкреслило постійну активність кіберзлочинців.

Lumma Stealer: Детальний огляд загрози та методів її поширення

Lumma Stealer — це не просто інфостілер; це приклад сучасної загрози типу «шкідливе ПЗ як послуга» (Malware-as-a-Service, MaaS), доступної для придбання та використання на кіберзлочинних форумах. Його популярність серед зловмисників пояснюється високою ефективністю та гнучкістю. Цей троян призначений для комплексного зламу систем та викрадення широкого спектра цінних даних.

Технічні особливості та функціонал Lumma Stealer

Lumma Stealer вирізняється своєю модульною структурою та широким функціоналом, що дозволяє атакуючим налаштовувати його під конкретні цілі. Він здатний викрадати:

- Облікові дані: логіни, паролі та іншу інформацію для входу з веб-браузерів (Chrome, Firefox, Edge та інші), клієнтів електронної пошти та різних додатків.

- Фінансова інформація: дані банківських карт, інформацію з платіжних систем.

- Облікові дані криптогаманців: приватні ключі, фрази відновлення та іншу інформацію, пов’язану з криптовалютними активами.

- Дані з програм обміну повідомленнями: доступ до конфіденційних чатів та контактів.

- Системна інформація: деталі про операційну систему, встановлене програмне забезпечення, а також конфігурацію апаратного забезпечення.

Розробники Lumma Stealer постійно оновлюють його, щоб уникати виявлення традиційними антивірусними засобами та додавати нові можливості, що робить його постійною загрозою.

Як працює кампанія поширення Lumma Stealer

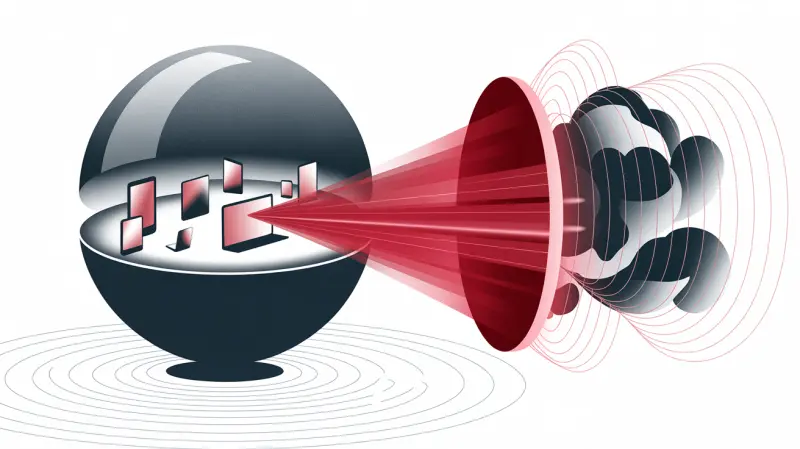

Нещодавно зафіксована кампанія з розповсюдження Lumma Stealer використовувала один із найбільш підступних методів — зловмисну рекламу (malvertising). Цей підхід дозволяє кіберзлочинцям впроваджувати шкідливі рекламні оголошення на легітимні веб-сайти, маскуючи їх під звичайну рекламу.

- Залучення через malvertising: Шкідливі рекламні оголошення перенаправляли користувачів на спеціально створені підроблені CAPTCHA-сторінки. Ці сторінки були майстерно оформлені, імітуючи стандартні механізми перевірки “Я не робот”, що викликало довіру у необізнаних користувачів.

- Обман та завантаження: Після натискання кнопки верифікації (яка насправді була кнопкою запуску шкідливого процесу) відбувалося приховане завантаження Lumma Stealer. Часто файл маскувався під легітимне оновлення програмного забезпечення або обов’язковий файл верифікації, що дозволяло обійти базові захисні механізми.

- Виконання та збір даних: Після успішного завантаження та виконання Lumma Stealer починав збирати конфіденційну інформацію з скомпрометованої системи, включаючи логіни, фінансові дані та інформацію про криптовалютні гаманці.

Цей механізм атаки є особливо небезпечним, оскільки він експлуатує людський фактор (довіру до звичайних веб-сторінок та рекламних оголошень) і технічні вразливості, щоб обійти традиційні засоби захисту.

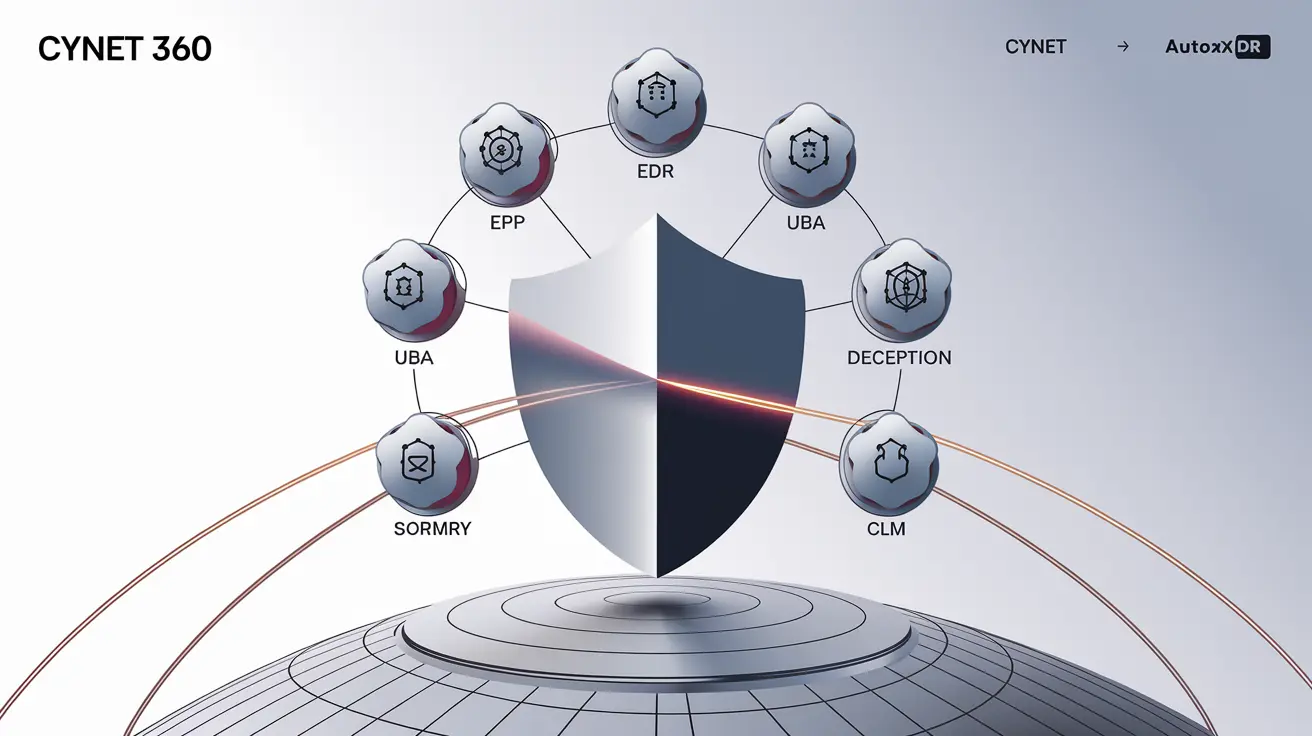

Захист від Cynet: Багаторівнева оборона в дії

Партнери та клієнти Cynet були повністю захищені від цієї кампанії. Платформа All-in-One Cybersecurity Platform успішно заблокувала тисячі спроб зараження Lumma Stealer з моменту запуску цієї кампанії завдяки своєму комплексному та проактивному підходу.

Як Cynet виявив та зупинив Lumma Stealer:

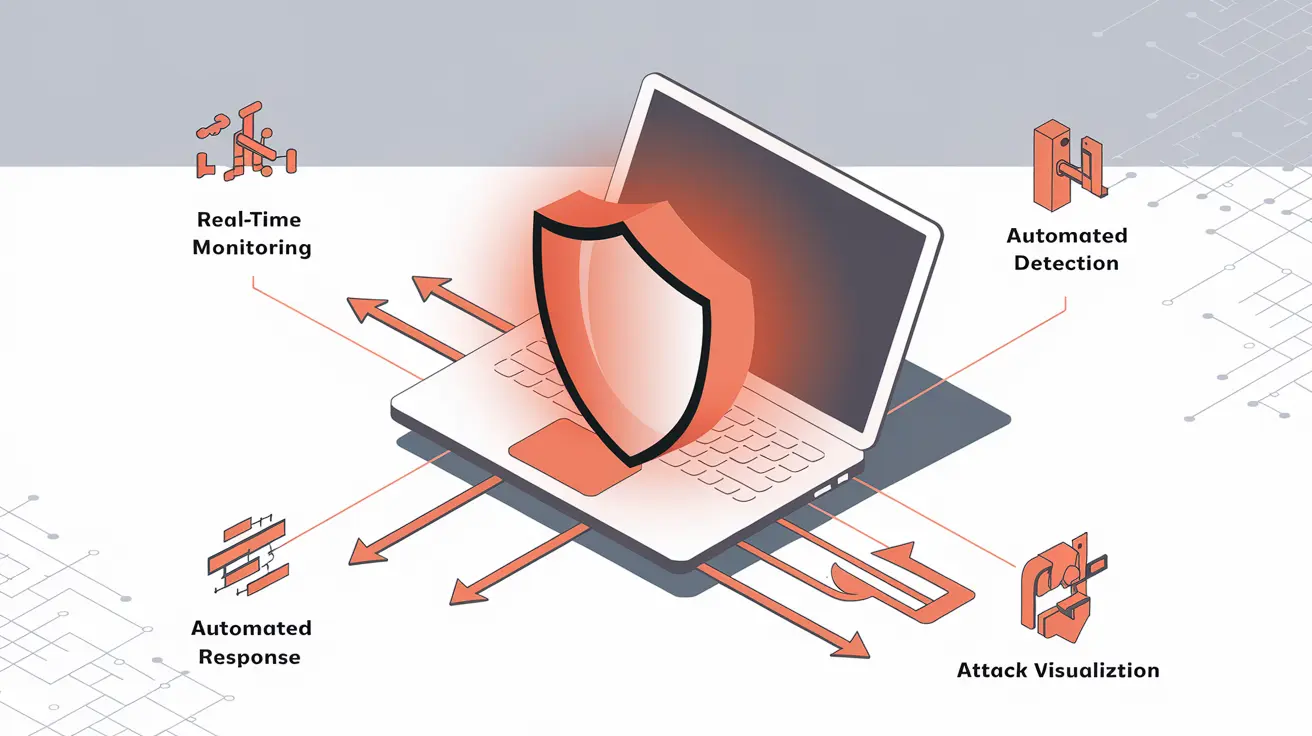

- Раннє виявлення атаки (Early-Stage Attack Detection): Cynet використовує передові аналітичні можливості для моніторингу підозрілої активності на всіх рівнях: кінцевих точках, мережах та облікових записах користувачів. Це дозволило виявити Lumma Stealer на початкових етапах його розповсюдження, задовго до того, як він міг би завдати значної шкоди.

- Аналіз першопричин (Root Cause Analytics): Платформа Cynet надає командам безпеки повну картину атаки, дозволяючи зрозуміти її першопричини, шлях поширення та всі задіяні компоненти. Це дозволяє не лише усунути поточну загрозу, а й запобігти подібним атакам у майбутньому.

- Автоматизована ліквідація (Automated Remediation): Cynet забезпечує автоматичне реагування на виявлені загрози. У випадку з Lumma Stealer система негайно ізолювала скомпрометовані системи, видалила шкідливі файли та процеси, запобігши подальшому збору та витоку даних. Ця функція є критично важливою для мінімізації часу на реагування та зменшення потенційної шкоди.

- Комплексна видимість (Comprehensive Visibility): All-in-One платформа забезпечує повну видимість усього ІТ-середовища організації, що дозволяє виявляти навіть найприхованіші аномалії та шкідливі дії.

Завдяки цим можливостям Cynet виявив та зупинив Lumma Stealer на ранніх етапах атаки, що дозволило захистити конфіденційні дані клієнтів і запобігти подальшим компрометаціям.

Чому це важливо: Значення проактивного захисту та Zero Trust

Ці результати підкреслюють не лише технічну перевагу Cynet, а й прихильність компанії до повного захисту своїх клієнтів і партнерів. Успішне блокування Lumma Stealer підтверджує ефективність проактивного підходу до безпеки, що включає концепцію Zero Trust та використання розвідувальної інформації про кіберзагрози.

Zero Trust: Наріжний камінь сучасної безпеки

Принцип Zero Trust (нульової довіри) полягає в тому, що жоден користувач, пристрій чи додаток, що намагається отримати доступ до ресурсів мережі, не вважається довіреним автоматично, незалежно від його місцезнаходження (зовні чи всередині периметра). Кожен запит підлягає ретельній перевірці. У контексті захисту від Lumma Stealer, Cynet застосував цей підхід, що дозволило:

- Ідентифікувати та автентифікувати кожну спробу доступу.

- Перевірити легітимність кожного процесу та з’єднання.

- Обмежити рух Lumma Stealer по мережі, навіть якщо йому вдалося потрапити на одну з кінцевих точок.

Важливість кіберрозвідки

Використання актуальної розвідувальної інформації про кіберзагрози дозволило Cynet бути на крок попереду кіберзлочинців. Платформа постійно оновлюється даними про нові вектори атак, сигнатури шкідливого програмного забезпечення та компрометовані IP-адреси. Це забезпечує можливість передбачати та нейтралізувати загрози, які ще не стали широко відомими, але вже активно використовуються в кібератаках.

Cynet та оцінка MITRE ATT&CK: Підтверджена ефективність

Cynet пишається тим, що надав захист ще до початку кампанії Lumma Stealer, демонструючи свою здатність до проактивної оборони. Це ще раз підтверджує ефективність All-in-One Cybersecurity Platform, яка нещодавно досягла вражаючих результатів в оцінці MITRE ATT&CK 2024.

В оцінці MITRE ATT&CK 2024 платформа Cynet показала:

- 100% видимість: Здатність виявляти всі етапи атаки та всі дії зловмисників у середовищі.

- 100% виявлення: Можливість виявляти всі відомі техніки та тактики, що використовуються в складних атаках.

- Мінімальна конфігурація та відсутність ручного втручання: Ці результати були досягнуті за мінімальної конфігурації та без потреби у значному ручному втручанні з боку фахівців. Це підкреслює високий рівень автоматизації та автономності платформи Cynet.

Такі видатні показники позиціонують Cynet як лідера в автономному захисті від проломів. Завдяки Cynet команди з кібербезпеки в MSP (Managed Security Service Providers) та SME (Small and Medium-sized Enterprises) можуть випереджати нові загрози та забезпечувати безперервний захист своїх ІТ-середовищ, дозволяючи їм зосередитися на бізнес-цілях 2025 року без побоювань щодо кіберзагроз.

Якщо ваша організація прагне отримати доступ до провідних рішень кібербезпеки, таких як платформа Cynet, для надійного захисту від сучасних загроз, компанія NWU є офіційним дистриб’ютором Cynet в Україні, Казахстані, Грузії та Азербайджані. Ми готові надати кваліфіковану консультацію та допомогу у впровадженні цих передових технологій для забезпечення вашої кіберстійкості.

Висновок

Кампанія з розповсюдження Lumma Stealer є яскравим нагадуванням про постійно зростаючі та еволюціонуючі кіберзагрози. Інфостілери, що маскуються під легітимний контент і використовують складні методи, такі як malvertising та підроблені CAPTCHA-сторінки, становлять серйозну небезпеку для конфіденційності даних та фінансової стабільності бізнесу. Успішне блокування цієї загрози компанією Cynet демонструє критичну важливість застосування комплексних, проактивних рішень кібербезпеки.

Платформа Cynet All-in-One, завдяки своїй здатності до раннього виявлення, глибокому аналізу кореневих причин та автоматизованій ліквідації загроз, а також підтвердженій ефективності в тестах MITRE ATT&CK, є еталоном захисту в сучасному кіберпросторі. Впровадження таких рішень дозволяє організаціям будь-якого масштабу не просто реагувати на атаки, а й активно випереджати їх, забезпечуючи надійний захист своїх активів та безперервність бізнес-операцій. Забезпечення кіберстійкості сьогодні — це не опція, а фундаментальна необхідність для успішного розвитку в цифровому світі.

Часті питання: Як Cynet блокує загрози типу Lumma Stealer

Що таке Lumma Stealer?

Lumma Stealer — це шкідливе програмне забезпечення, яке викрадає облікові дані, cookies, дані з браузерів і криптогаманців, а також надсилає їх на сервери зловмисників.

Як Lumma Stealer потрапляє на комп’ютери жертв?

Поширення зазвичай відбувається через фішингові листи, заражені інсталятори, фальшиві програми або експлойти у вразливому ПЗ.

Як Cynet виявив та заблокував атаку Lumma Stealer?

Платформа Cynet автоматично виявила підозрілу активність завдяки поведінковому аналізу, заблокувала запуск шкідливого коду і ізолювала заражену машину від мережі.

Які технології Cynet використовує для боротьби з крадіями даних?

Cynet поєднує EDR, антивірус, UEBA, sandboxing і власні механізми поведінкового аналізу та threat intelligence для виявлення й блокування загроз у режимі реального часу.

Чи виявляє Cynet лише відомі загрози?

Ні. Cynet може виявляти як відомі загрози за сигнатурами, так і нові — на основі аномальної поведінки, без потреби в попередньо відомих шаблонах.

Що робити, якщо виявлено спробу викрадення даних?

Негайно ізолювати систему, змінити всі облікові дані, провести розслідування інциденту й перевірити інші системи на наявність компрометації. Cynet може автоматизувати ці кроки.

Яку роль відіграє автоматизація в захисті від Lumma Stealer?

Автоматизоване реагування дозволяє миттєво блокувати загрози, запускати розслідування, повідомляти відповідальних осіб і проводити очищення без втручання аналітика.

Чи можна інтегрувати Cynet з іншими системами безпеки?

Так. Cynet підтримує інтеграції з SIEM, SOAR, Active Directory, Microsoft Defender, Slack, ServiceNow та іншими системами для централізованого реагування на інциденти.