У сучасному цифровому ландшафті кіберзагрози стають все більш витонченими та стрімкими. Швидке та ефективне реагування на інциденти безпеки – критично важливе завдання для будь-якої організації. У цьому контексті рішення компанії Cynet, особливо її платформа автоматизованого реагування, пропонують комплексний та дієвий підхід до захисту від найрізноманітніших кіберзагроз. Цей посібник користувача ознайомить вас з можливостями Cynet та допоможе ефективно застосовувати їх для забезпечення безпеки вашої інфраструктури.

Повний спектр захисту: знайомимося з Cynet

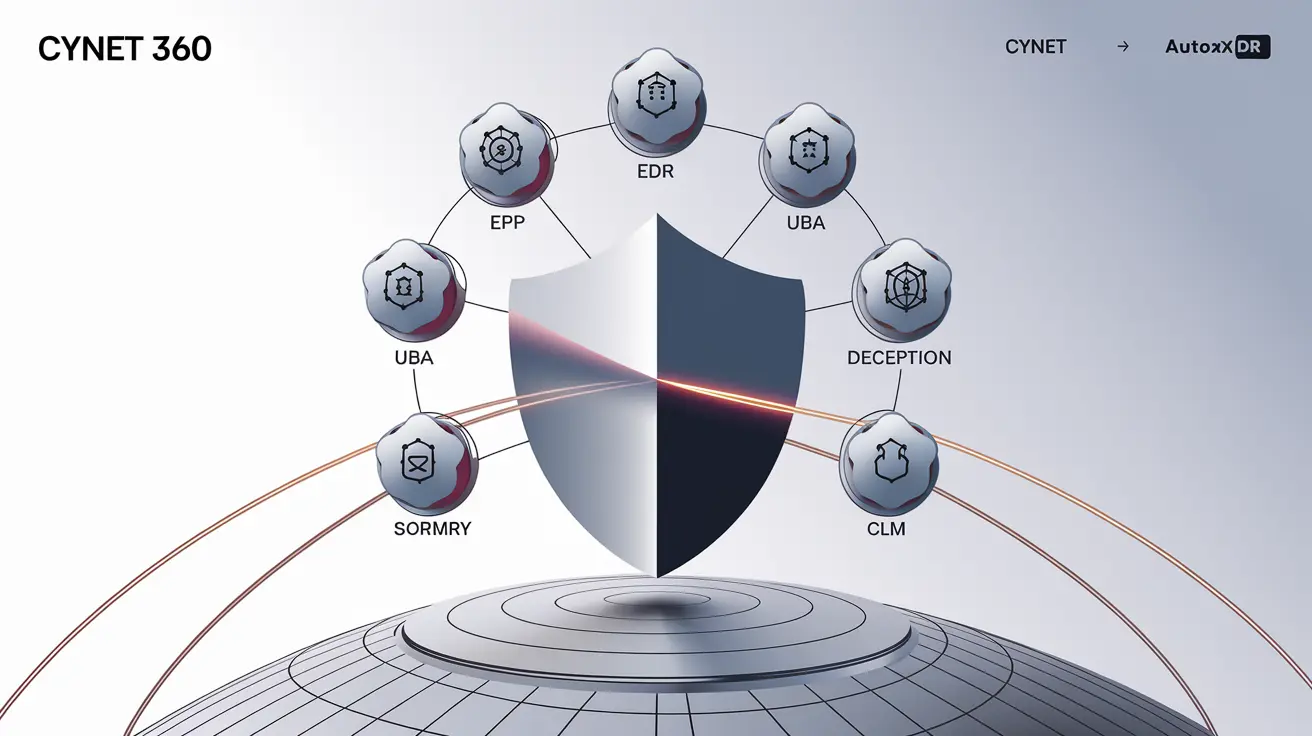

Cynet пропонує уніфіковану платформу кібербезпеки, яка об’єднує в собі інструменти запобігання, виявлення та автоматизованого реагування на загрози. На відміну від розрізнених рішень, що вимагають складної інтеграції та управління, Cynet надає єдину консоль для моніторингу та контролю всіх аспектів безпеки. Це дозволяє значно скоротити час реагування на інциденти та підвищити загальну ефективність захисту.

Ключові переваги платформи Cynet включають:

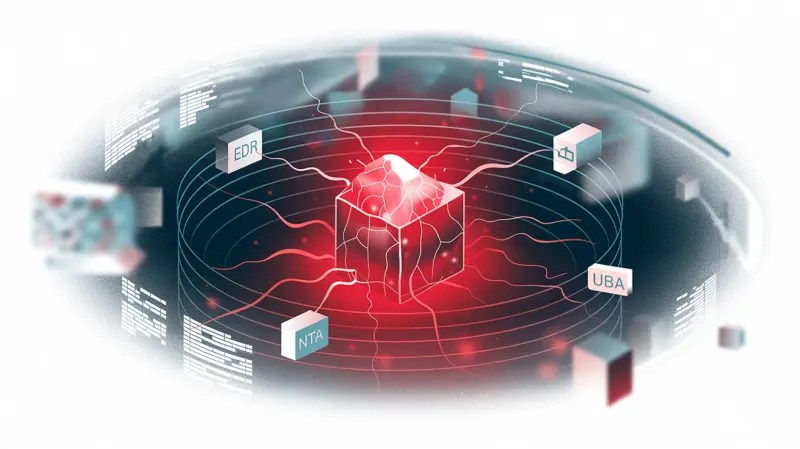

- Комплексний підхід: Cynet об’єднує EDR (Endpoint Detection and Response), NDR (Network Detection and Response), UBA (User Behavior Analytics) та deception technology в єдиній платформі.

- Автоматизація: Cynet автоматизує більшість процесів, пов’язаних з виявленням та реагуванням на загрози, знижуючи навантаження на фахівців з безпеки.

- Простота використання: Інтуїтивно зрозумілий інтерфейс дозволяє швидко освоїти платформу та почати ефективно використовувати її можливості.

- Висока точність виявлення: Cynet використовує передові алгоритми машинного навчання та аналітики для виявлення навіть найскладніших загроз.

Автоматизоване реагування Cynet: як це працює

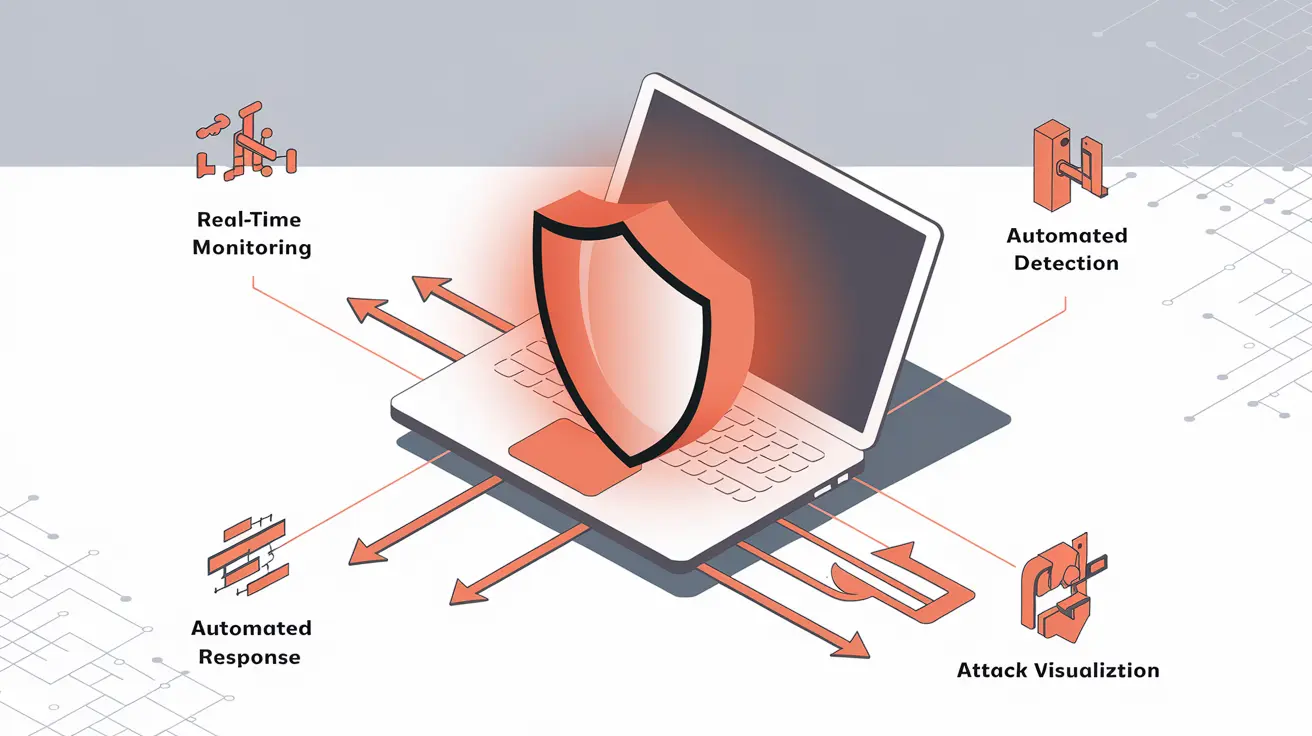

Автоматизоване реагування Cynet побудоване на принципі SOC-as-a-Service (Security Operations Center as a Service), надаючи організаціям можливості цілодобового моніторингу та реагування на інциденти без необхідності створювати власний центр безпеки.

Платформа Cynet використовує комбінацію різних технологій для автоматичного виявлення та реагування на загрози. Ось основні компоненти:

- Сенсори на кінцевих точках: встановлюються на всі пристрої в мережі (комп’ютери, сервери, ноутбуки) для збору даних про процеси, мережевий трафік та поведінку користувачів.

- Мережеві сенсори: аналізують мережевий трафік для виявлення підозрілої активності.

- Механізми аналізу: використовують машинне навчання та поведінковий аналіз для виявлення аномалій та підозрілої активності.

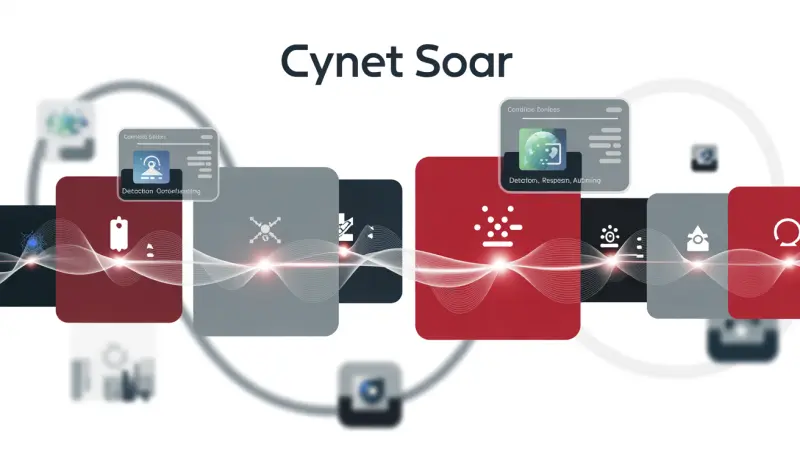

- Механізми автоматизованого реагування Cynet SOAR: на основі налаштованих правил та політик безпеки автоматично виконують дії по нейтралізації загроз.

Основні сценарії автоматизованого реагування з Cynet

Cynet дозволяє автоматизувати реагування на широкий спектр загроз. Ось кілька прикладів:

- Виявлення шкідливого програмного забезпечення: при виявленні шкідливого файлу Cynet може автоматично ізолювати заражену систему від мережі, видалити шкідливий файл та повідомити адміністратора безпеки.

- Виявлення підозрілої активності користувачів: якщо поведінка користувача відхиляється від норми (наприклад, вхід в систему в неробочий час або доступ до конфіденційних даних), Cynet може автоматично заблокувати обліковий запис користувача або вимагати додаткову аутентифікацію.

- Виявлення мережевих атак: при виявленні спроб мережевого проникнення Cynet може автоматично заблокувати підозрілий трафік та повідомити адміністратора безпеки.

- Реагування на фішингові атаки: Cynet може аналізувати електронні листи на наявність ознак фішингу та автоматично блокувати підозрілі повідомлення.

Налаштування автоматизованого реагування в Cynet

Налаштування автоматизованого реагування в Cynet включає кілька етапів:

- Визначення політик безпеки: необхідно визначити, які загрози необхідно автоматично блокувати, а які вимагають ручного схвалення.

- Налаштування правил реагування: для кожної загрози необхідно налаштувати правила, що визначають, які дії повинні бути виконані автоматично.

- Тестування та оптимізація: після налаштування необхідно протестувати правила реагування, щоб переконатися в їх ефективності та уникнути помилкових спрацьовувань.

Ефективний аналіз логів безпеки Cynet

Аналіз логів безпеки Cynet – важливий етап у підтримці надійного захисту інфраструктури. Cynet надає інструменти для збору, зберігання та аналізу логів безпеки від різних джерел, включаючи кінцеві точки, мережеве обладнання та хмарні сервіси. Ці логи містять цінну інформацію про події безпеки, які можуть вказувати на наявність або можливість кіберзагроз.

Можливості аналізу логів в Cynet

Cynet пропонує наступні можливості для аналізу логів:

- Централізований збір логів: Cynet збирає логи з усіх захищених пристроїв та систем в єдине централізоване сховище.

- Нормалізація та кореляція логів: Cynet автоматично нормалізує та корелює логи з різних джерел, спрощуючи їх аналіз.

- Пошук та фільтрація: Cynet надає потужні інструменти пошуку та фільтрації логів, що дозволяють швидко знаходити потрібну інформацію.

- Візуалізація даних: Cynet пропонує графічні представлення даних логів, що полегшують виявлення закономірностей та аномалій.

- Інтеграція з SIEM: Cynet може інтегруватися з існуючими SIEM-системами для передачі даних логів та результатів аналізу.

Практичні поради щодо аналізу логів безпеки Cynet

Дотримуйтесь цих порад для ефективного аналізу логів безпеки Cynet:

- Визначте пріоритетні джерела логів: виберіть найбільш важливі джерела логів, які містять найбільш цінну інформацію про безпеку.

- Налаштуйте оповіщення: налаштуйте оповіщення про підозрілі події, щоб оперативно реагувати на загрози.

- Автоматизуйте аналіз: використовуйте інструменти Cynet для автоматичного аналізу логів та виявлення аномалій.

- Проводьте регулярні перевірки: регулярно переглядайте логи, щоб виявляти потенційні проблеми безпеки.

- Інтегруйте з іншими інструментами: інтегруйте Cynet з іншими інструментами безпеки, такими як SIEM та threat intelligence feeds, для отримання більш повної картини загроз.

Типові помилки при аналізі логів

Уникайте цих поширених помилок при аналізі логів:

- Ігнорування логів: не нехтуйте аналізом логів, навіть якщо у вас немає підозр на компрометацію.

- Відсутність централізованого збору: збір логів з розрізнених джерел робить їх аналіз складним та неефективним.

- Занадто загальний аналіз: не обмежуйтесь загальним аналізом логів, заглиблюйтесь в деталі, щоб виявляти приховані загрози.

- Відсутність автоматизації: ручний аналіз логів забирає багато часу та схильний до помилок.

- Неактуальні дані: застарілі дані логів можуть бути неповними або неточними.

Покрокова інструкція Cynet: від установки до експлуатації

Дана інструкція Cynet допоможе вам крок за кроком пройти всі етапи – від установки та налаштування до ефективної експлуатації платформи для захисту вашої організації.

- Установка агентів Cynet на кінцеві точки:

- Завантажте інсталяційний пакет: його можна знайти на панелі управління Cynet.

- Розгорніть агенти на всіх пристроях: використовуйте групові політики (GPO), системи управління конфігураціями (наприклад, SCCM) або інші інструменти розгортання.

- Переконайтеся в успішній установці: перевірте статус агентів в панелі управління Cynet.

- Налаштування мережевого моніторингу:

- Розгорніть мережеві сенсори: виберіть підходящі місця для розгортання у вашій мережі, щоб забезпечити максимальне покриття.

- Налаштуйте правила моніторингу: визначте, який трафік необхідно аналізувати, і налаштуйте відповідні правила.

- Перевірте роботу сенсорів: переконайтеся, що сенсори збирають і передають дані в Cynet.

- Налаштування правил автоматизованого реагування:

- Ознайомтеся з попередньо встановленими правилами: Cynet надає набір попередньо встановлених правил реагування на поширені загрози.

- Налаштуйте або створіть нові правила: адаптуйте існуючі правила або створіть нові, щоб вони відповідали вашим потребам.

- Протестуйте правила: перевірте роботу правил в тестовому середовищі, щоб переконатися в їх ефективності та уникнути помилкових спрацьовувань.

- Аналіз логів і звітів:

- Регулярно переглядайте логи і звіти: відстежуйте події безпеки і виявляйте підозрілу активність.

- Використовуйте інструменти пошуку і фільтрації: швидко знаходите потрібну інформацію в логах.

- Налаштуйте оповіщення: отримуйте повідомлення про важливі події безпеки.

- Навчання персоналу:

- Навчіть фахівців з безпеки: надайте їм необхідні знання і навички для ефективної роботи з Cynet.

- Проводьте тренінги з кібербезпеки для всіх співробітників: підвищуйте обізнаність про кіберзагрози і навчайте заходів безпеки.

Дотримуючись цієї інструкції, ви зможете ефективно використовувати Cynet для захисту своєї організації від кіберзагроз.

Оптимізація використання Cynet для максимального захисту

Щоб отримати максимальну віддачу від платформи Cynet, необхідно постійно оптимізувати її роботу і адаптувати її до мінливих умов. Ось кілька порад:

- Регулярно оновлюйте агенти Cynet: оновлення містять виправлення помилок і нові функції, які підвищують безпеку.

- Налаштуйте інтеграцію з іншими системами безпеки: інтеграція з SIEM, threat intelligence feeds і іншими системами дозволяє отримати більш повну картину загроз.

- Проводьте регулярні аудіти безпеки: виявляйте слабкі місця у вашому захисті і вживайте заходів щодо їх усунення.

- Слідкуйте за новими загрозами і адаптуйте правила реагування: кіберзагрози постійно розвиваються, тому необхідно постійно оновлювати свої знання і адаптувати правила реагування.

- Використовуйте можливості машинного навчання і штучного інтелекту: Cynet використовує машинне навчання і штучний інтелект для автоматичного виявлення і реагування на загрози. Переконайтеся, що ці функції включені і налаштовані правильно.

Впровадження та використання рішення Cynet – це інвестиція в безпеку вашої організації. Дотримуючись рекомендацій, представлених в цьому посібнику, ви зможете максимально ефективно використовувати Cynet для захисту від кіберзагроз і забезпечення безперервності бізнесу. Сучасні цифрові загрози вимагають сучасних рішень, і Cynet надає саме такий комплексний і автоматизований підхід до кіберзахисту.

Часті питання на тему: Cynet - автоматизований захист від кіберзагроз для бізнесу

-

Що таке Cynet і які основні переваги він пропонує?

Cynet - це уніфікована платформа кібербезпеки, яка об'єднує інструменти запобігання, виявлення та автоматизованого реагування на загрози. Основні переваги включають комплексний підхід (EDR, NDR, UBA, deception technology), автоматизацію, простоту використання та високу точність виявлення.

-

Як працює автоматизоване реагування Cynet?

Автоматизоване реагування Cynet побудовано на принципі SOC-as-a-Service і використовує сенсори на кінцевих точках та в мережі, механізми аналізу (машинне навчання та поведінковий аналіз) та механізми автоматизованого реагування Cynet SOAR для нейтралізації загроз на основі налаштованих правил.

-

Які основні сценарії автоматизованого реагування підтримує Cynet?

Cynet може автоматизувати реагування на шкідливе програмне забезпечення, підозрілу активність користувачів, мережеві атаки та фішингові атаки, автоматично ізолюючи системи, блокуючи облікові записи та трафік, а також видаляючи шкідливі файли.

-

Як налаштувати автоматизоване реагування в Cynet?

Налаштування включає визначення політик безпеки, налаштування правил реагування для кожної загрози та тестування й оптимізацію цих правил для запобігання хибним спрацюванням.

-

Чому важливий аналіз логів безпеки в Cynet і які можливості він надає?

Аналіз логів безпеки важливий для підтримки надійного захисту інфраструктури. Cynet надає інструменти для централізованого збору логів, нормалізації та кореляції, пошуку та фільтрації, візуалізації даних та інтеграції з SIEM.

-

Які практичні поради щодо аналізу логів безпеки Cynet можна виділити?

Визначте пріоритетні джерела логів, налаштуйте сповіщення, автоматизуйте аналіз, проводьте регулярні перевірки та інтегруйте Cynet з іншими інструментами безпеки.

-

Яких типових помилок слід уникати під час аналізу логів безпеки?

Уникайте ігнорування логів, відсутності централізованого збору, занадто загального аналізу, відсутності автоматизації та використання неактуальних даних.

-

Які основні кроки з встановлення та експлуатації Cynet?

Основні кроки включають встановлення агентів Cynet на кінцеві точки, налаштування мережевого моніторингу, налаштування правил автоматизованого реагування, аналіз логів та звітів, а також навчання персоналу.

-

Як оптимізувати використання Cynet для максимального захисту?

Регулярно оновлюйте агенти Cynet, налаштовуйте інтеграцію з іншими системами безпеки, проводьте регулярні аудити безпеки, слідкуйте за новими загрозами та адаптуйте правила реагування, а також використовуйте можливості машинного навчання та штучного інтелекту.

-

Які компоненти входять до платформи cynet?

Сенсори на кінцевих точках, мережеві сенсори, механізми аналізу та механізми автоматизованого реагування Cynet SOAR.